Home

ขับเคลื่อนธุรกิจด้วย API Economy โอกาสใหม่ที่ไม่ควรมองข้าม

ทำไม API Economy ถึงสำคัญสำหรับธุรกิจ?

เมื่อธุรกิจต้องเผชิญกับข้อจำกัดในการขยายตัว การแข่งขันที่สูงขึ้น และความต้องการของลูกค้าที่เปลี่ยนแปลงอย่างรวดเร็ว

การทำงานร่วมกันผ่านเทคโนโลยี API ได้กลายเป็นคำตอบสำคัญที่ช่วยให้ธุรกิจต่างๆ ไม่ว่าจะเล็กหรือใหญ่ สามารถสร้างสรรค์นวัตกรรม

ได้อย่างมีประสิทธิภาพพร้อมเร่งการเติบโตและขยายธุรกิจไปพร้อมกัน

API Economy ไม่ได้เพียงแค่เชื่อมต่อเทคโนโลยี แต่ยังเชื่อมความร่วมมือจากผู้เชี่ยวชาญ ในแต่ละด้าน ทำให้การสร้างสรรค์ใหม่ๆ

เกิดขึ้นได้รวดเร็วและตอบโจทย์ความต้องการของตลาดมากขึ้น

API Economy: ช่วยขับเคลื่อนการทำงาน และเชื่อมต่อธุรกิจอย่างไร?

1. นวัตกรรมที่มีประสิทธิภาพมากกว่าเดิม

การที่บริษัทหรือทีมพัฒนาหลายฝ่ายสามารถร่วมมือกันผ่าน API ทำให้ความเชี่ยวชาญจากแต่ละด้านถูกรวมกันอย่างสมบูรณ์

เมื่อจับมือกับผู้เชี่ยวชาญด้านเทคโนโลยีหรือนวัตกรรมต่างๆ ผลลัพธ์ที่ได้จึงมักเป็นมากกว่าแค่การบวกความสามารถ

แต่เป็นการเร่งการสร้างนวัตกรรมใหม่ๆ ที่ตอบโจทย์ตลาดได้ไวและครบครันยิ่งขึ้น

2. การเร่งความเร็วในการพัฒนาผลิตภัณฑ์

การทำงานร่วมกันช่วยลดระยะเวลาในการสร้างสรรค์และพัฒนาผลิตภัณฑ์ใหม่ๆ ด้วยการใช้ API ที่ช่วยเชื่อมต่อและถ่ายโอนข้อมูลระหว่างระบบต่างๆ

ทำให้สามารถทำงานได้เร็วขึ้นกว่าการเริ่มต้นพัฒนาจากศูนย์เองทุกขั้นตอน

3. ลดต้นทุนการพัฒนา

เมื่อมีการใช้งาน API ร่วมกับพันธมิตรด้านเทคโนโลยีหรือผู้เล่นในอุตสาหกรรมอื่นๆ การสร้างสรรค์สิ่งใหม่ๆ ไม่จำเป็นต้องใช้งบประมาณจำนวนมาก

ในการพัฒนาทุกอย่างใหม่ตั้งแต่ต้น การใช้ทรัพยากรร่วมกันจึงเป็นการลดต้นทุนในการพัฒนานวัตกรรมได้อย่างมีประสิทธิภาพ

4. สร้างประสบการณ์ที่ดีกว่าให้ลูกค้า

เมื่อตลาดต้องการสิ่งที่ตอบโจทย์อย่างรวดเร็วและตรงจุด การเชื่อมต่อผ่าน API ช่วยให้ธุรกิจต่างๆ สามารถนำเสนอผลิตภัณฑ์หรือบริการที่ตรงกับความต้องการ

ของลูกค้าได้มากขึ้น ด้วยการทำงานร่วมกันระหว่างธุรกิจหรือผู้พัฒนา ทำให้สามารถนำเสนอฟังก์ชันและคุณสมบัติที่เหนือกว่าให้กับลูกค้าในตลาดปัจจุบัน

ในโลกธุรกิจที่มีการเปลี่ยนแปลงอย่างรวดเร็ว การอยู่เพียงลำพังไม่เพียงพอต่อการตอบสนองความต้องการของตลาด API Economy เป็นแรงขับเคลื่อนสำคัญ

ในการเชื่อมต่อความเชี่ยวชาญจากหลายฝ่าย การสร้างความร่วมมือจึงกลายเป็นปัจจัยสำคัญที่ช่วยให้ธุรกิจสามารถเติบโตได้อย่างยั่งยืน

API เป็นเครื่องมือที่ช่วยขับเคลื่อนความร่วมมือนี้ได้อย่างมีประสิทธิภาพ ทำให้เกิดโอกาสใหม่ๆ ที่ส่งผลดีทั้งต่อธุรกิจและลูกค้า

ตัวอย่างของ API Economy ในธุรกิจ

- E-commerce: การเชื่อมต่อกับระบบชำระเงิน เช่น PayPal หรือ Stripe ผ่าน API

- โลจิสติกส์: การติดตามสถานะการจัดส่งผ่าน API จากผู้ให้บริการขนส่ง เช่น DHL หรือ FedEx

- การเงิน: การทำธุรกรรมผ่าน Mobile Banking ด้วย API

- การท่องเที่ยว: การจองตั๋วเครื่องบินและโรงแรมผ่าน API จากแพลตฟอร์มการท่องเที่ยวออนไลน์

- การตลาด: การเชื่อมต่อเครื่องมือวิเคราะห์ข้อมูลลูกค้า ผ่าน API จาก Google Analytics หรือ Facebook Ads

เห็นได้ว่า API Economy ช่วยให้องค์กรต่างๆ สามารถเชื่อมต่อและแลกเปลี่ยนข้อมูลระหว่างระบบได้อย่างมีประสิทธิภาพ ทำให้ธุรกิจสามารถสร้างบริการที่ยืดหยุ่น

ตอบสนองความต้องการของลูกค้าได้อย่างรวดเร็ว และเพิ่มโอกาสในการเติบโตในยุคดิจิทัลได้อย่างยั่งยืน

เกี่ยวกับ Sirisoft

Sirisoft ผู้ให้คำปรึกษาด้านเทคโนโลยีสารสนเทศโดยใช้ DevOps Culture เป็นแนวคิดที่ช่วยพัฒนาและดูแลลูกค้าในรูปแบบสมัยใหม่

และให้บริการออกแบบพัฒนาซอฟต์แวร์โดยใช้สถาปัตยกรรมแบบ Microservices ในการพัฒนา พร้อมด้วยศักยภาพในการทำงาน

และการบริหารบุคลากรที่มีความเชี่ยวชาญด้าน High Code พร้อมให้บริการด้านเทคโนโลยีแบบ end-to-end ในเรื่องของ Infrastructure Optimization และ Cyber Security

ไปจนถึง Digital Transformation ที่จะช่วยออกแบบซอฟต์แวร์และโครงสร้างระบบไอทีหลังบ้านคุณให้ตอบโจทย์ธุรกิจ เติบโตได้ไว ขยายได้ทันในทุกโอกาสของโลกธุรกิจที่เปลี่ยนแปลงอย่างรวดเร็ว

ก้าวสู่ระบบความปลอดภัยด้วย Elastic Security ปกป้องธุรกิจให้มั่นคง ปลอดภัย พร้อมรับมือภัยคุกคามทางไซเบอร์ที่เปลี่ยนแปลงอยู่เสมอ

ทำไมต้องเลือก Elastic Security

ในยุคที่ ภัยคุกคามทางไซเบอร์ พัฒนาซับซ้อนขึ้นทุกวัน ความปลอดภัย (Security) จึงเป็นเรื่องที่ทุกองค์กรต้องให้ความสำคัญ การปกป้องข้อมูลและระบบขององค์กรไม่ใช่เรื่องง่าย

แต่ต้องการ โซลูชันที่ทันสมัยและมีประสิทธิภาพ เพื่อรับมือกับความเสี่ยงและป้องกันความเสียหายที่อาจเกิดขึ้นได้อย่างมั่นใจ

SIEM (Security Information and Event Management) คืออะไร?

หนึ่งในเครื่องมือที่ได้รับความนิยมในการจัดการด้านความปลอดภัยคือ SIEM ซึ่งทำหน้าที่เป็น ศูนย์กลางข้อมูล ที่ช่วยให้ทีมความปลอดภัยสามารถจัดการกับเหตุการณ์

และข้อมูลที่เกี่ยวข้องกับความปลอดภัยในระบบได้อย่างมีประสิทธิภาพ โดยฟังก์ชันหลัก ๆ ที่สำคัญได้แก่

- การวิเคราะห์บันทึกข้อมูล (Logs) ที่เกี่ยวข้องกับความปลอดภัยจากแหล่งต่างๆ เช่น Firewall, Servers, หรือ Endpoints อื่น ๆ

- การจัดการการแจ้งเตือน (Alert Management) เมื่อระบบตรวจพบเหตุการณ์ที่ผิดปกติหรือเป็นภัยคุกคาม SIEM จะทำการแจ้งเตือนให้ทีมความปลอดภัยสามารถตอบสนองได้ทันท่วงที

SIEM เป็นเหมือนศูนย์กลางในการจัดการเหตุการณ์ความปลอดภัย แต่ก็มีข้อจำกัดในการรับมือกับภัยคุกคามที่ซับซ้อนและข้อมูลจำนวนมากในยุคปัจจุบัน

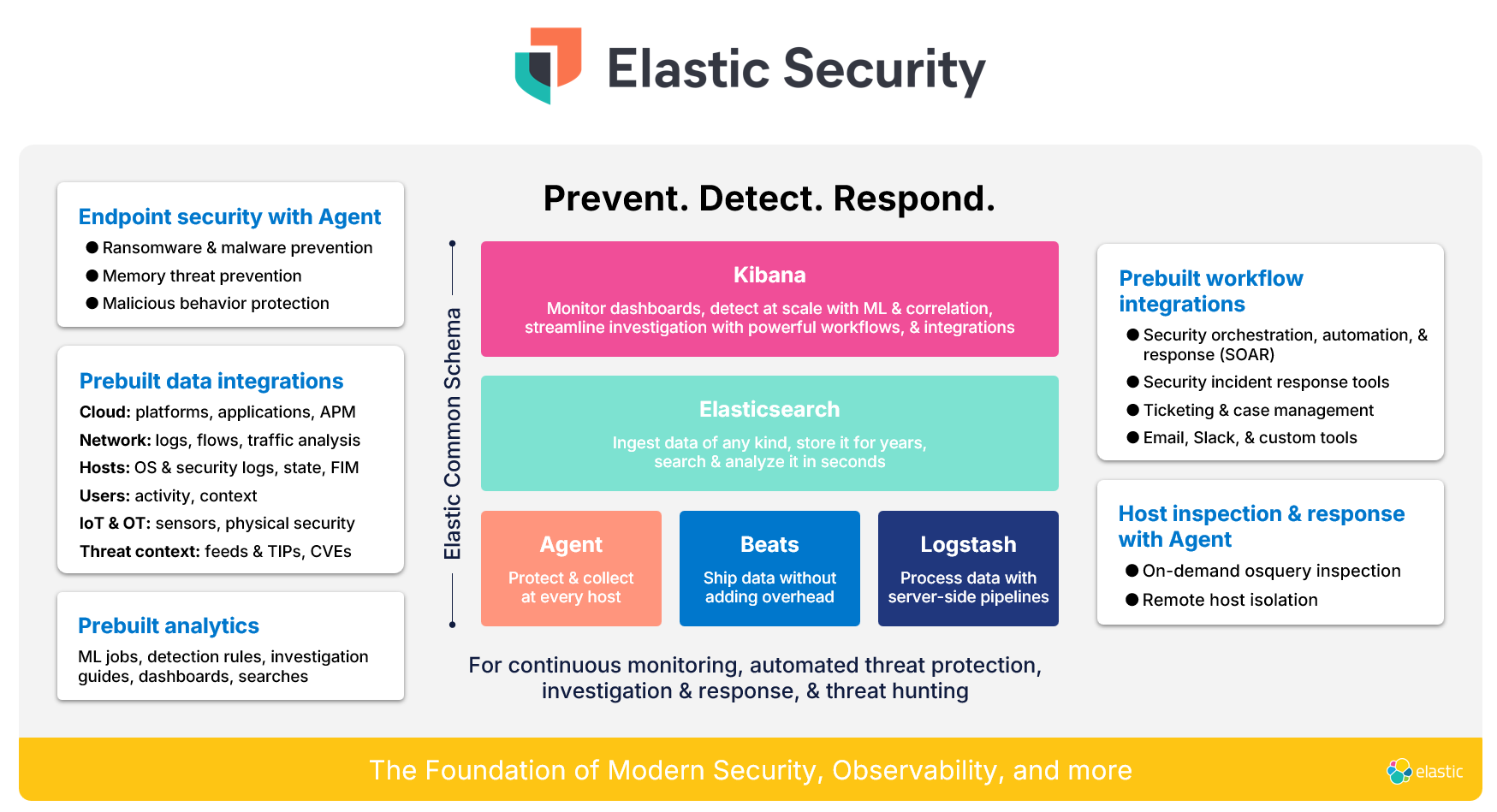

Elastic Security: โซลูชันที่ก้าวข้ามข้อจำกัด

Elastic Security ถูกออกแบบมาเพื่อแก้ปัญหาด้านความปลอดภัยได้อย่างครอบคลุม ด้วยฟีเจอร์ที่โดดเด่น เช่น:

- การวิเคราะห์ข้อมูลแบบเรียลไทม์ (Real-Time Analytics): ตรวจจับภัยคุกคามได้อย่างทันท่วงที

- AI และ Machine Learning (ML): ใช้เทคโนโลยีอัจฉริยะในการตรวจจับภัยคุกคามที่ซับซ้อนและล้ำสมัย

- การตอบสนองอัตโนมัติ (Automated Response): ลดเวลาในการจัดการเหตุการณ์และช่วยให้ทีมรักษาความปลอดภัย

ทำงานได้มีประสิทธิภาพยิ่งขึ้น

Elastic Security ทำหน้าที่อะไร และมีฟีเจอร์เด่นๆอะไรบ้าง?

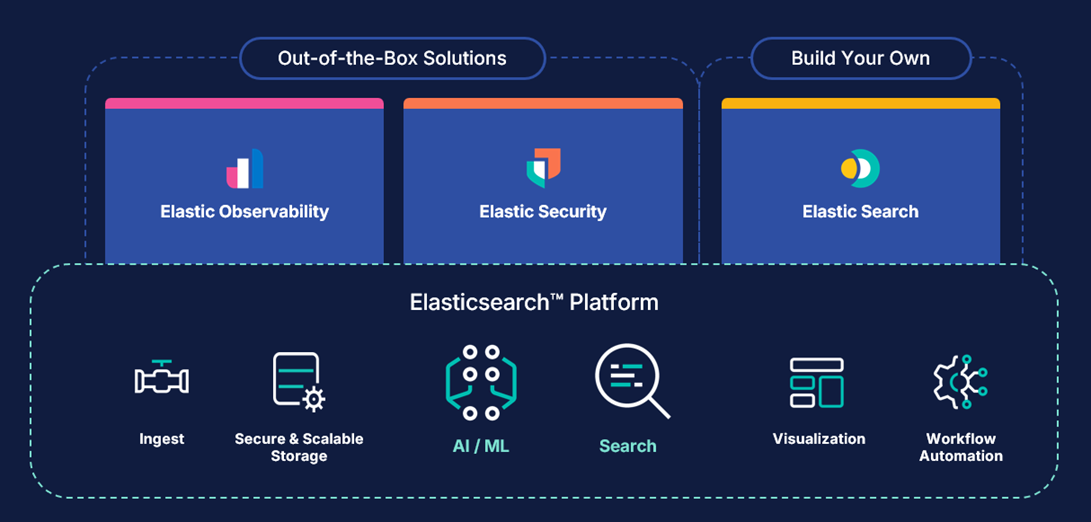

Elastic Security เป็นโซลูชันที่พัฒนาโดย Elastic เพื่อให้การปกป้องระบบและข้อมูลขององค์กรเป็นเรื่องง่ายและมีประสิทธิภาพ ซึ่งเป็นโซลูชันที่พร้อมใช้งาน (out-of-the-box)

โดยรองรับการทำงานตั้งแต่การ ตรวจจับ (Detection), ตอบสนอง (Response) และ ปกป้อง (Protection) แบบครบวงจร (End-to-End) ด้วยความสามารถพิเศษ

จาก Elasticsearch ที่มีการค้นหาข้อมูลรวดเร็วและแม่นยำ

หน้าที่หลักของ Elastic Security

- การตรวจจับภัยคุกคาม (Threat Detection): ตรวจจับและแจ้งเตือนเหตุการณ์ที่อาจเป็นภัยต่อระบบอย่างรวดเร็ว

- การตอบสนองต่อเหตุการณ์ (Incident Response): ช่วยผู้ดูแลระบบตอบสนองต่อเหตุการณ์ที่เกิดขึ้นแบบอัตโนมัติ

- การป้องกันความเสี่ยง (Risk Protection): ลดความเสี่ยงในการใช้งานและเพิ่มประสิทธิภาพในการรักษาความปลอดภัย

Elastic Security ใช้เทคโนโลยี AI และ Machine Learning (ML) ในการช่วยวิเคราะห์ภัยคุกคามและสนับสนุนผู้ดูแลระบบ (Admin) รวมถึงผู้ใช้งาน (User)

ให้สามารถเห็นภาพรวมของระบบและเข้าใจความเสี่ยงแบบเรียลไทม์

ฟีเจอร์เด่นของ Elastic Security

1. Automation (ระบบอัตโนมัติ) ช่วยลดภาระงานของผู้ดูแลระบบ โดยสามารถ:

- ตรวจจับภัยคุกคามโดยอัตโนมัติ

- ตอบสนองต่อเหตุการณ์แบบเรียลไทม์

2. Flexibility & Ease of Use (ความยืดหยุ่นและใช้งานง่าย)

- รองรับการปรับแต่งการทำงานให้เหมาะสมกับความต้องการขององค์กร

- จัดการผ่านศูนย์กลางที่ใช้งานง่าย

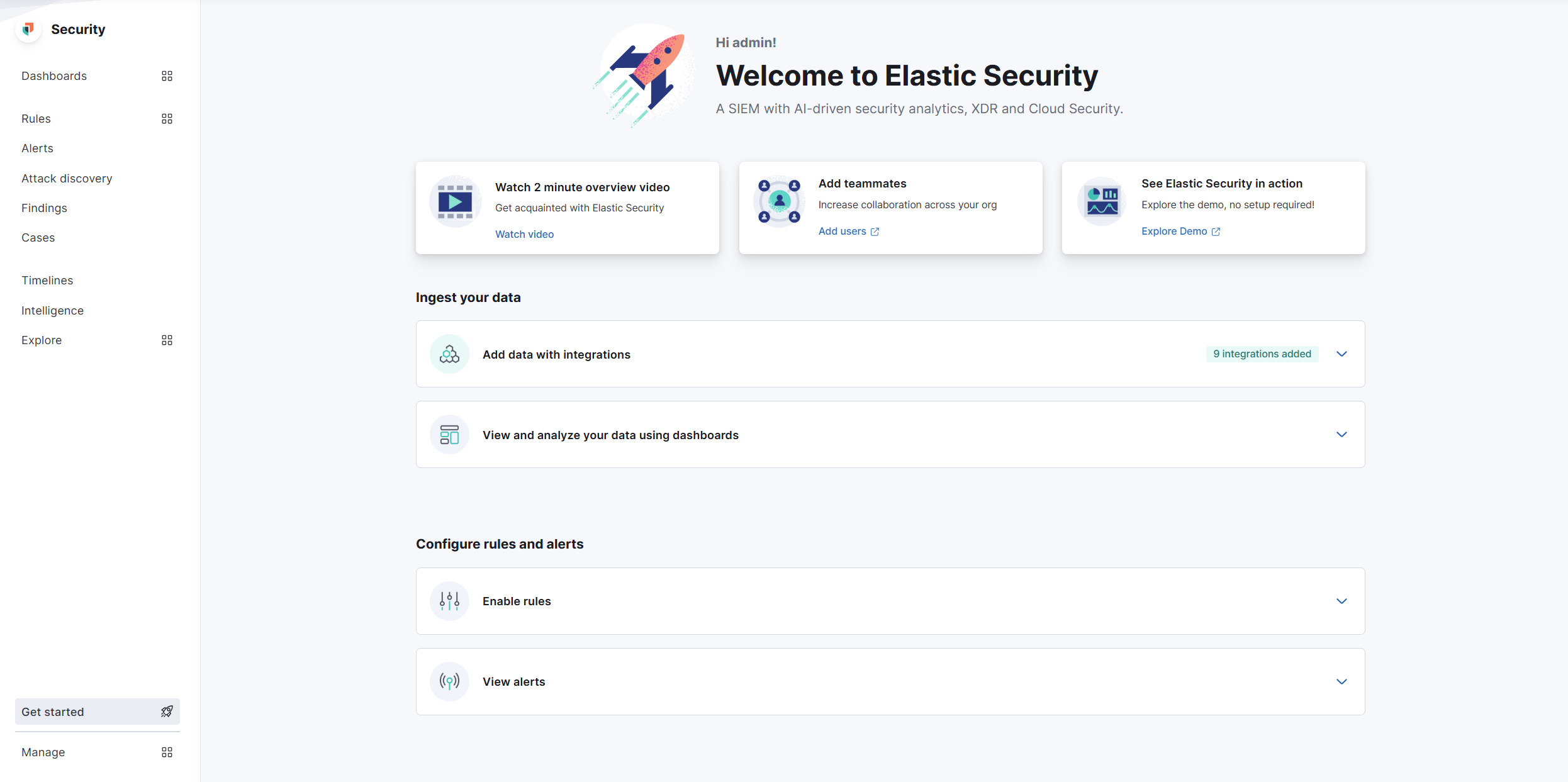

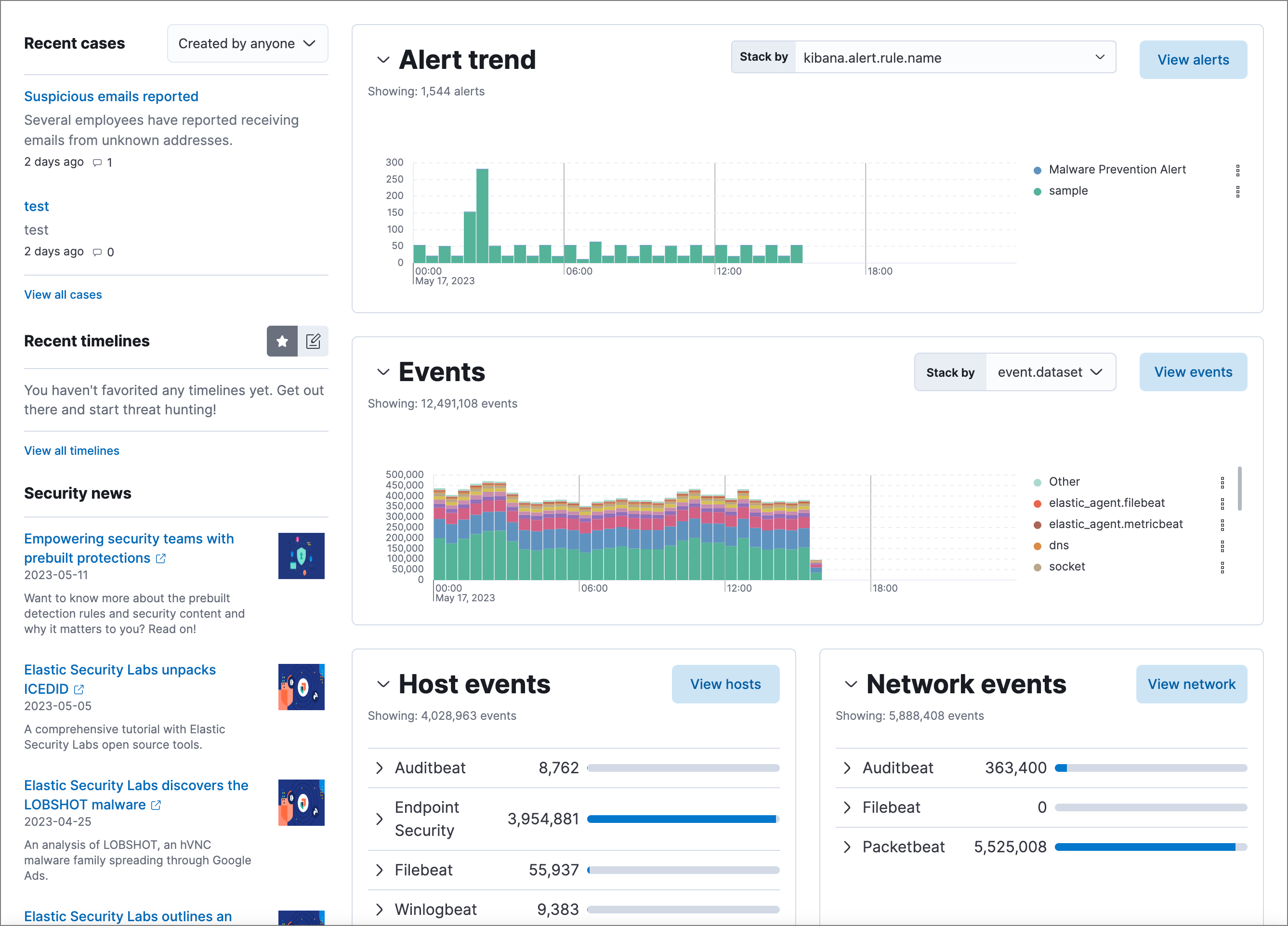

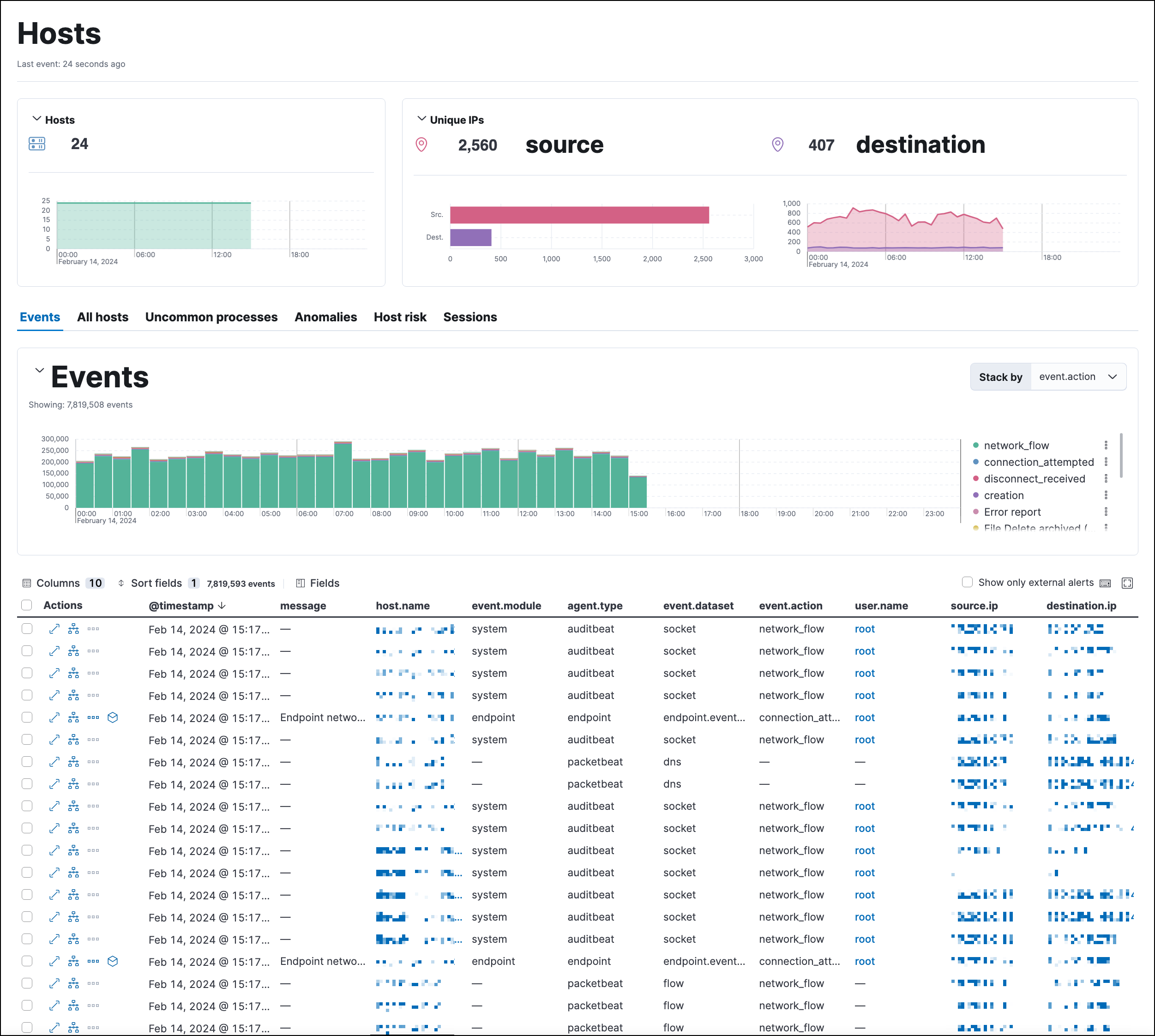

ตัวอย่างหน้า Web Console

จากรูปนี้จะเห็นว่า Elastic Security ต้อนรับเราด้วยอินเตอร์เฟซที่ใช้งานง่าย โดยเมนูต่างๆ จะถูกจัดเรียงชัดเจนที่ด้านซ้าย ทำให้การใช้งานง่ายและไม่ยุ่งยาก

ในบทความนี้ เราจะมาทำความรู้จักกับฟีเจอร์แต่ละอย่างของ Elastic Security ว่ามีความสามารถอะไรบ้าง

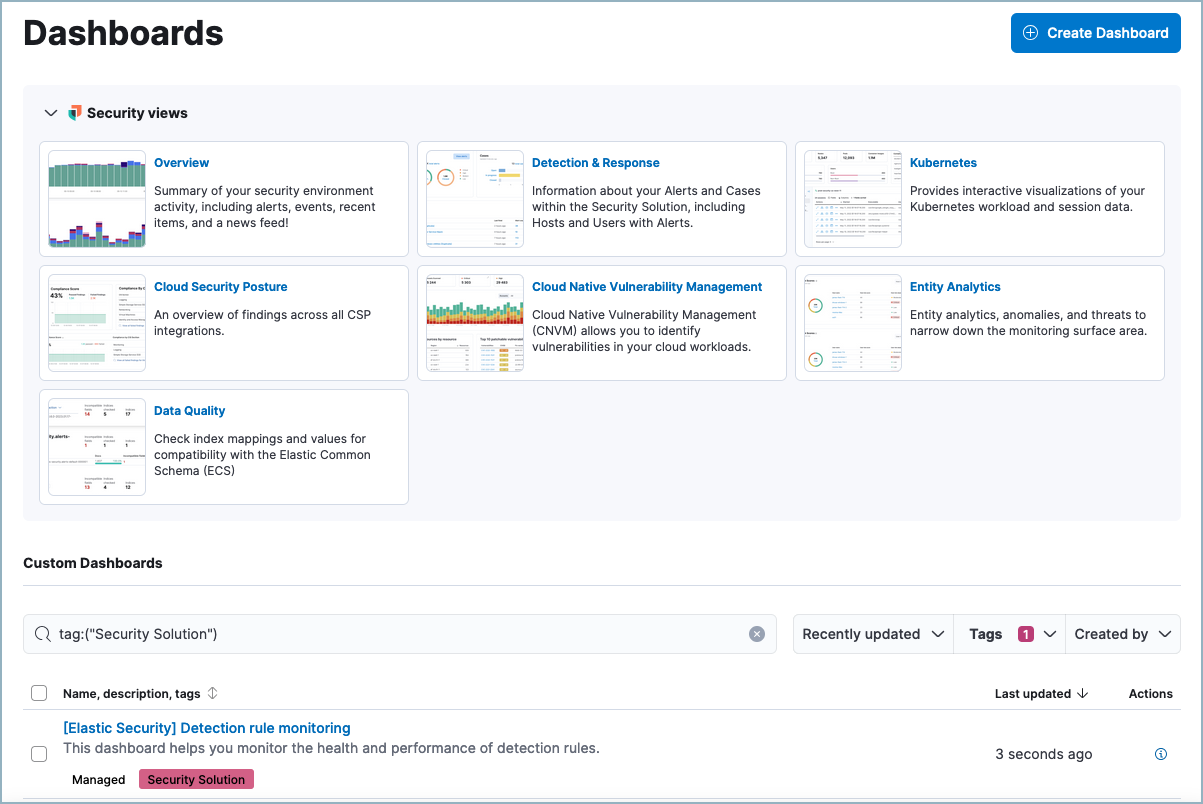

ฟีเจอร์สำคัญใน Elastic Security

Elastic Security มาพร้อม pre-built dashboards ที่ช่วยให้ผู้ใช้งานเข้าถึงข้อมูลสำคัญได้ทันที เช่น:

- Overview: ดูภาพรวมระบบ

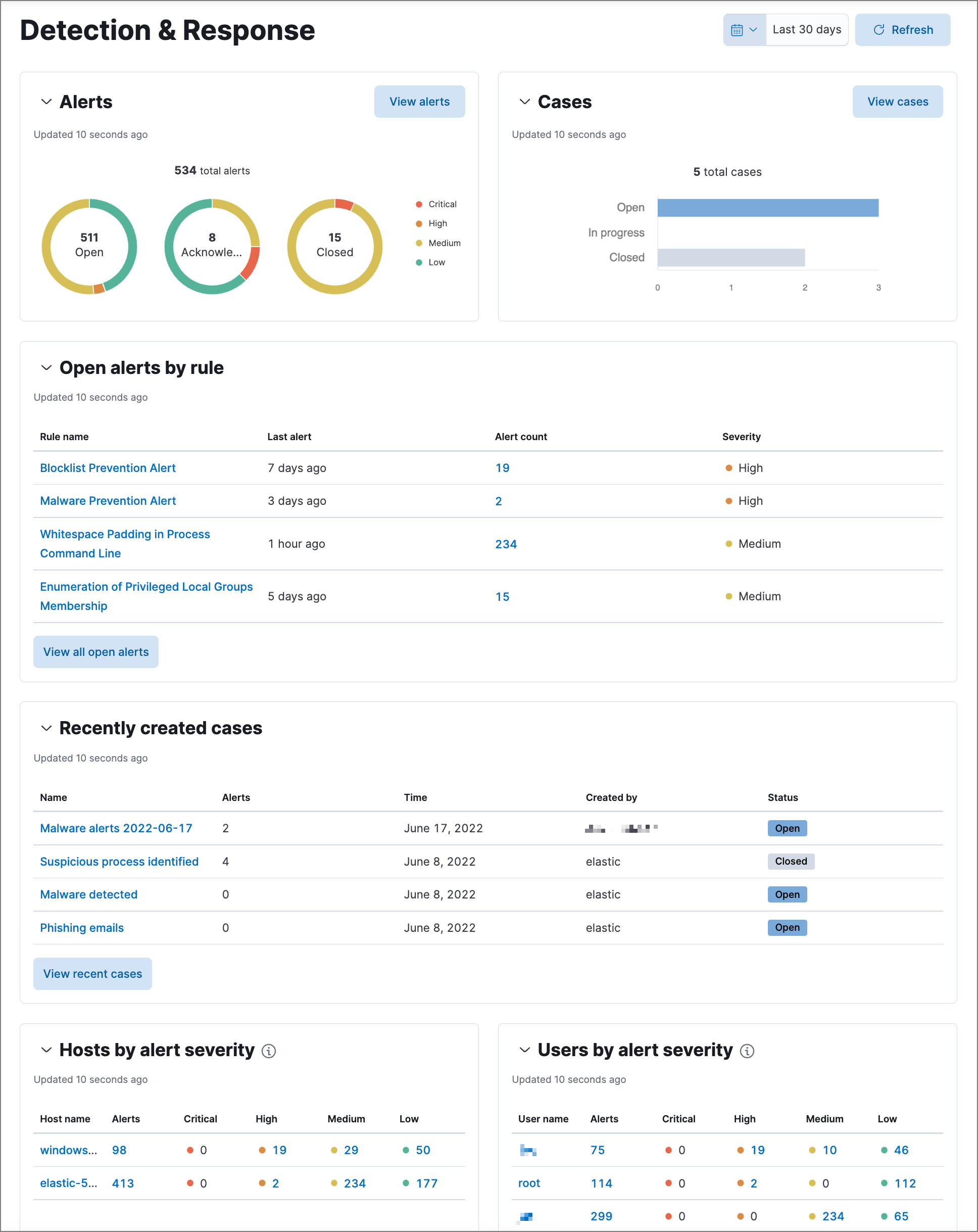

- Detection & Response: แสดงข้อมูลการตรวจจับและตอบสนอง

- Entity Analytics: วิเคราะห์พฤติกรรมและกิจกรรมในระบบ

นอกจากนี้ยังสามารถ ปรับแต่ง (Custom Dashboard) ตามความต้องการขององค์กร เพื่อการเข้าถึงข้อมูลที่ละเอียดและเจาะจงมากขึ้น

อ้างอิง : https://www.elastic.co/guide/en/security/current/dashboards-overview.html

ถ้ารู้สึกเยอะไป คุณสามารถเลือกใช้แค่ส่วนนี้ได้

อ้างอิง : Overview dashboard | Elastic Security Solution [8.17] | Elastic

อ้างอิง : Detection & Response dashboard | Elastic Security Solution [8.17] | Elastic

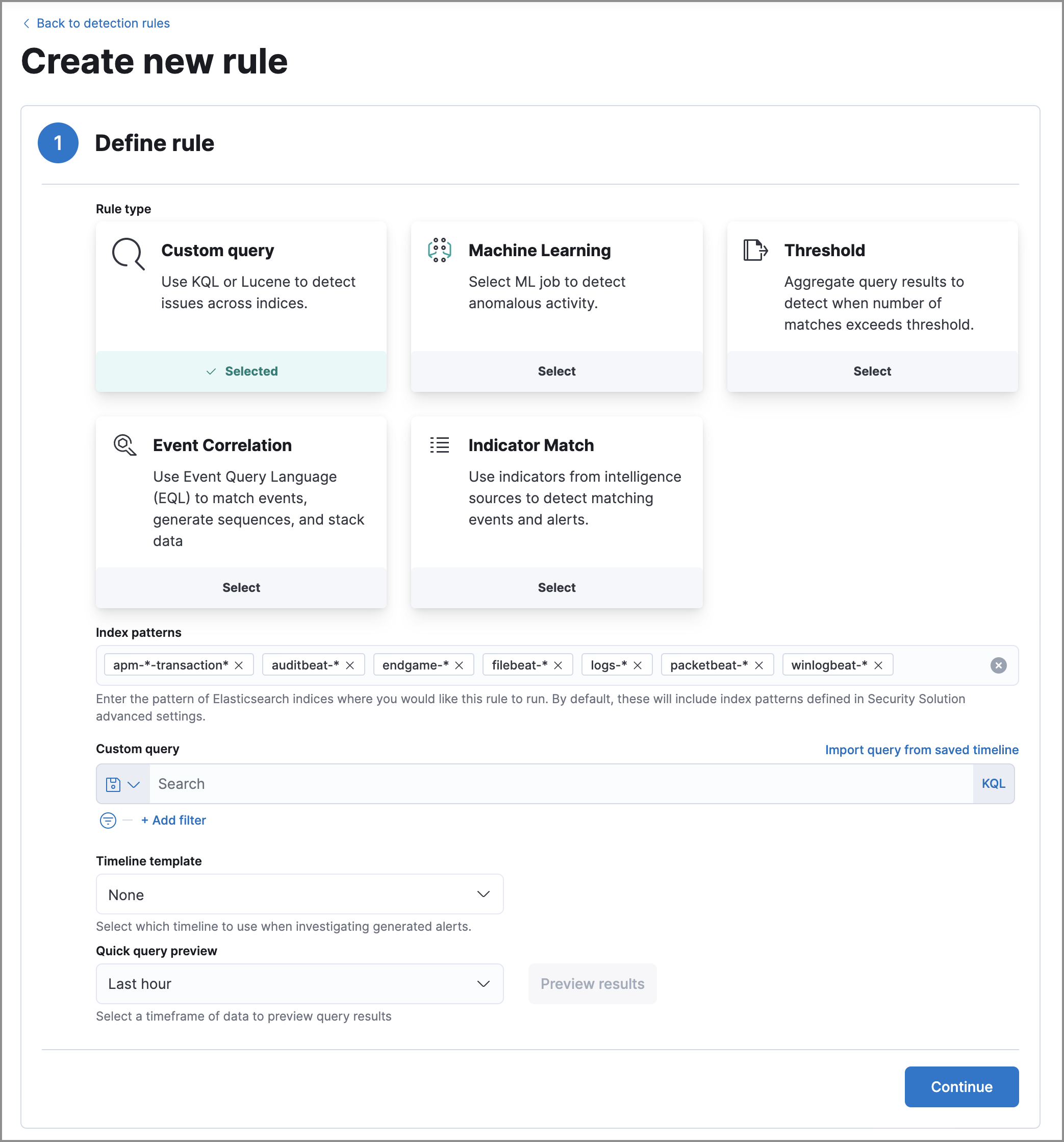

ระบบ Rules สำหรับการตรวจจับภัยคุกคาม (Detection Rules)

- ในส่วนของ Rules นี้ ใช้สำหรับสร้าง detection rules เพื่อตรวจจับและแจ้งเตือนเมื่อเกิดเหตุการณ์ต่างๆ โดยเราสามารถกดสร้าง Detection rule ได้ง่ายๆ ตาม

Elastic Security ช่วยสร้าง Detection Rules ได้ง่าย โดยมีหลายวิธีที่ตอบโจทย์ความต้องการ เช่น:

- Search Queries: ใช้ KQL (Kibana Query Language) ในการกำหนดเงื่อนไข เช่น ตรวจจับการ Login หรือ IP ที่ระบุ

- Machine Learning (ML): ใช้ AI ในการวิเคราะห์พฤติกรรมผิดปกติ เช่น Traffic ในเครือข่าย

- Thresholds: ตั้งค่าแจ้งเตือนตามตัวเลข เช่น การ Login มากกว่า 10 ครั้งใน 1 นาที

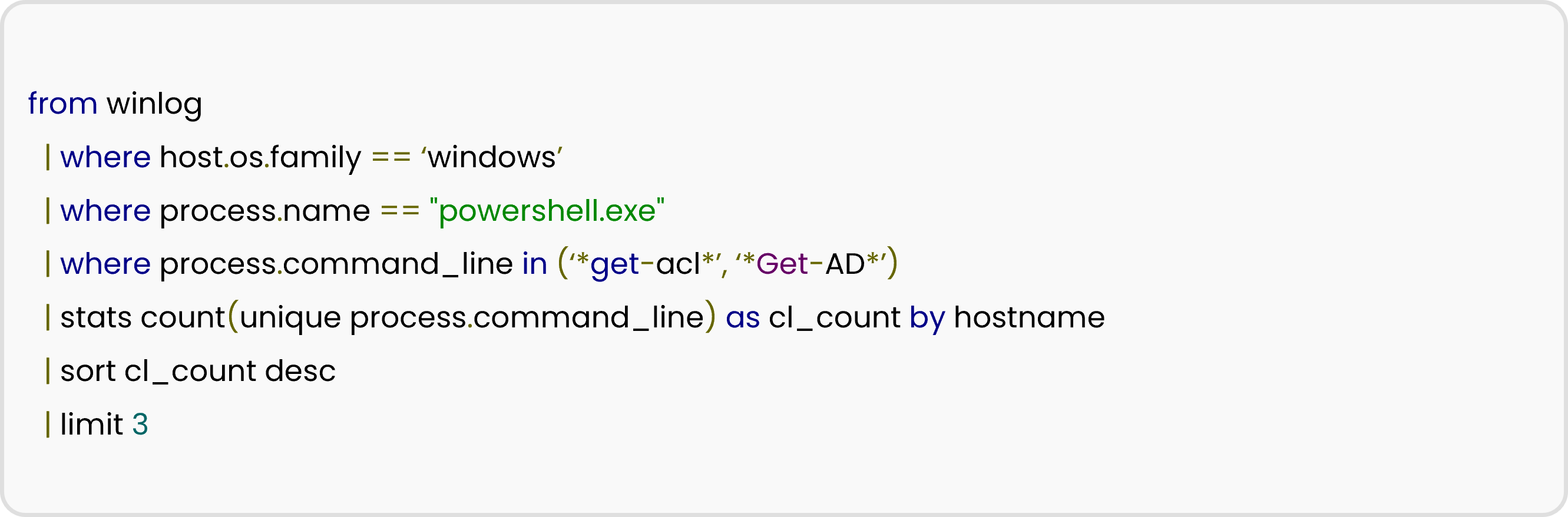

- EQL (Event Query Language): ใช้สำหรับจับลำดับเหตุการณ์ เช่น การ execute script ที่นำไปสู่การสร้างไฟล์ที่น่าสงสัย

หน้าตา EQL ประมาณนี้

จากตัวอย่างนี้ การทำงานจะเป็นการ search จาก winlog เพื่อค้นหาข้อมูลที่ตรงตามเงื่อนไขดังนี้:

- host.os.family เป็น windows

- process.name เป็น powershell.exe

- process.command_line ต้องมีคำว่า get-acl หรือ Get-AD

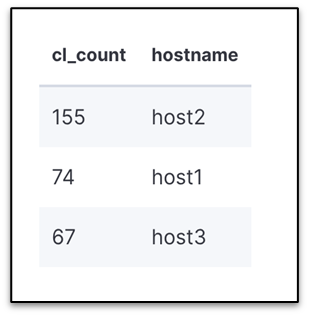

หลังจากนั้น จะทำการแสดงผลเป็นตาราง cl_count ที่แสดงจำนวนครั้งที่พบการใช้คำสั่งเหล่านี้ แบ่งตาม hostname และเรียงลำดับจากจำนวนมากไปน้อย โดยจำกัดผลลัพธ์ไว้ที่ 3 อันดับแรก

ผลลัพธ์ที่ได้จะออกมาหน้าตาแบบนี้

เราจะเห็นว่า host2 มีการทำงานที่เกี่ยวข้องกับ AD (Active Directory) มากกว่าเครื่องอื่น ๆ จากตรงนี้เราสามารถนำข้อมูลนี้มาใช้ตั้งค่า alert condition เพื่อจับเหตุการณ์ที่เกี่ยวข้องกับ AD ได้เลย

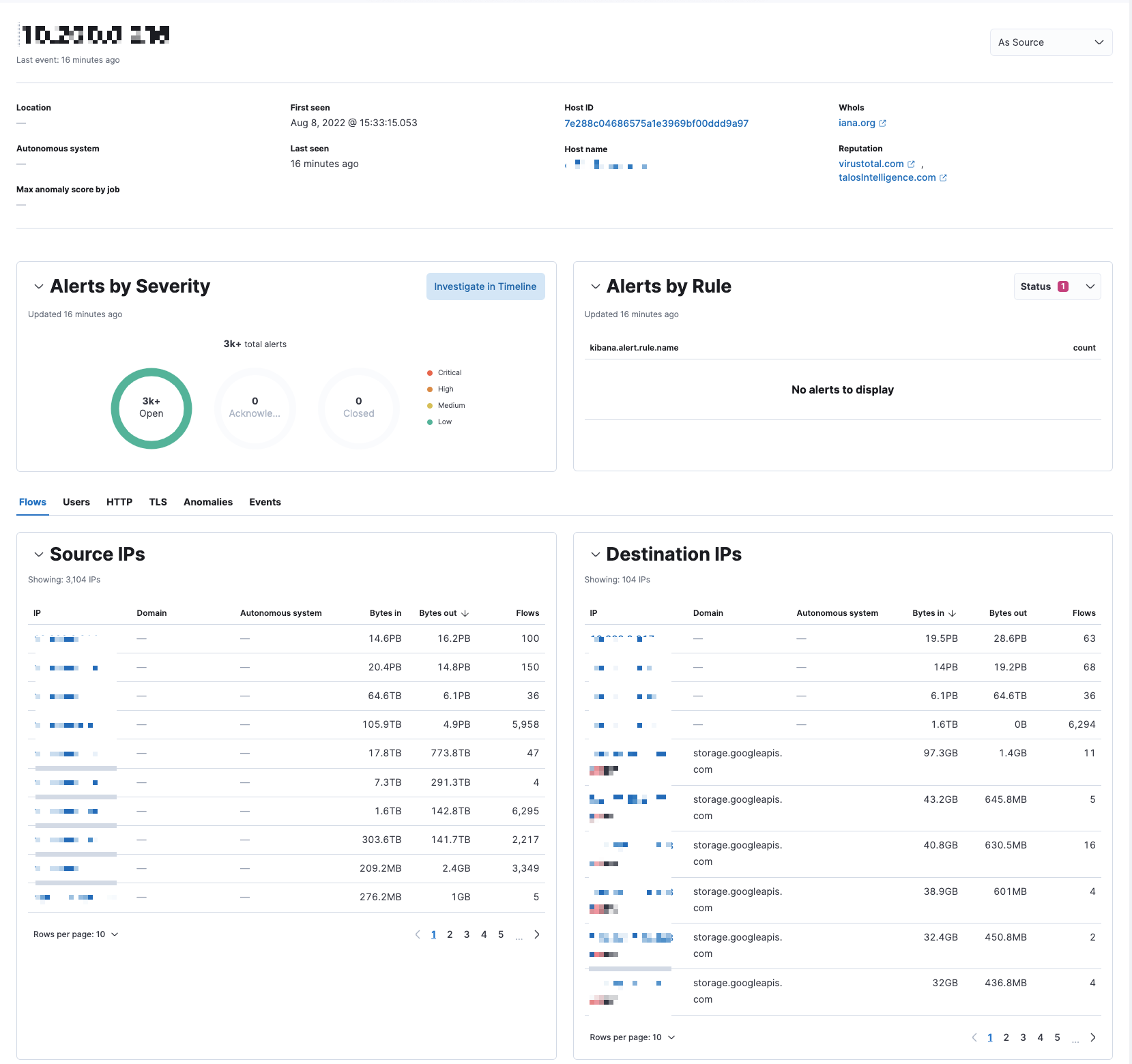

Indicator Matching ตรวจจับภัยคุกคามโดยการเปรียบเทียบข้อมูลในระบบกับ threat intelligence feeds จากทั่วโลก เช่น การตรวจสอบว่า IP หรือ domain ที่พบตรงกับรายการที่มีความเสี่ยงหรือไม่

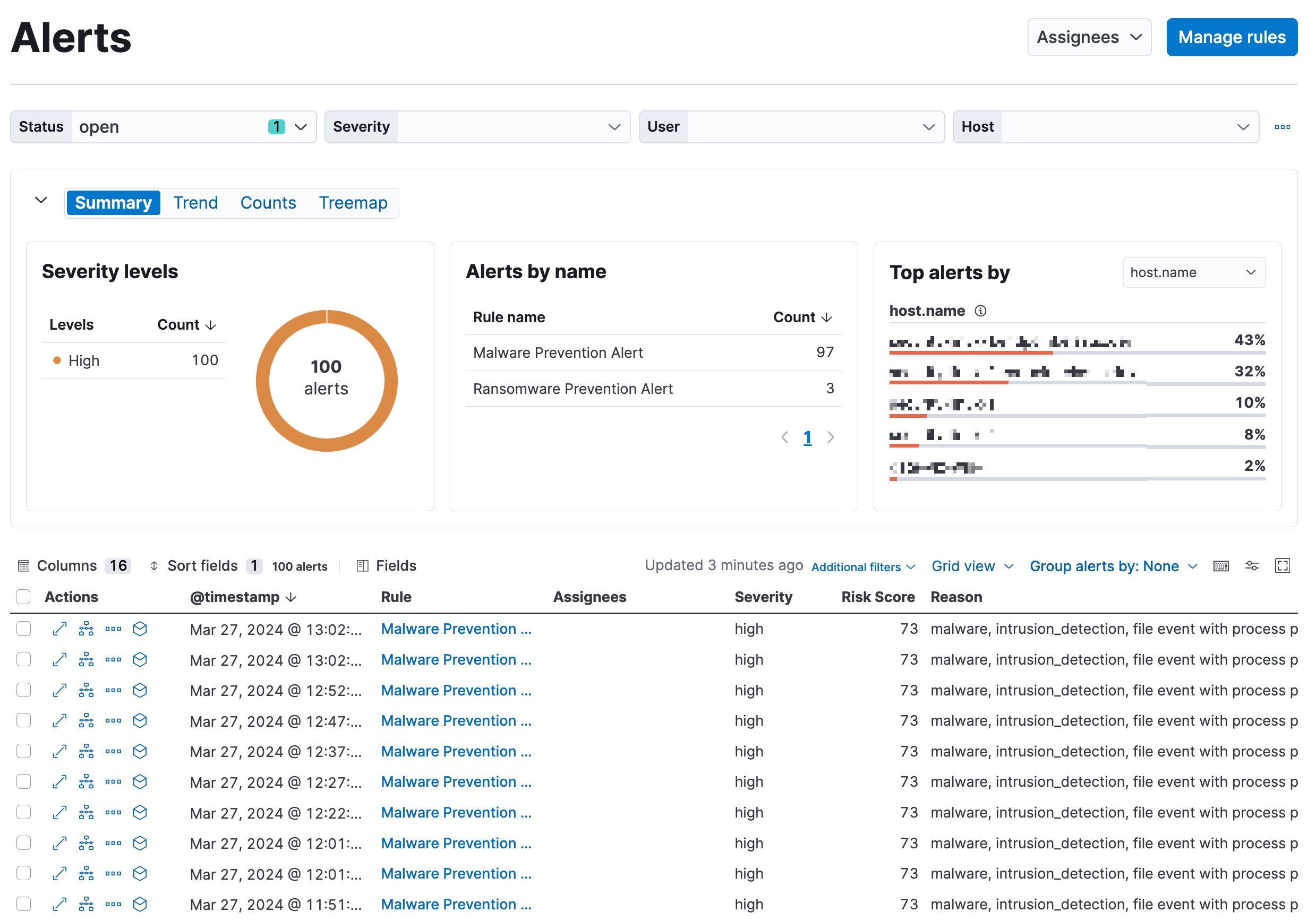

Alerts : ใช้สำหรับ Monitor Alerts จาก Rules ที่สร้างไว้

- การทำงาน: แสดง Alert ทั้งหมดที่เกิดขึ้น โดยแบ่งตาม Severity (ระดับความรุนแรง) และ Hosts มี Top Alerts ให้เห็นว่าเหตุการณ์ใดเกิดขึ้นบ่อยที่สุด

- ข้อดี: เป็นระบบ Alert Management ที่ใช้งานง่ายและครอบคลุม

อ้างอิง : Detections and alerts | Elastic Security Solution [8.17] | Elastic

Attack Discover : ใช้ AI ในการตรวจจับและวิเคราะห์ภัยคุกคาม

- การทำงาน: ฟีเจอร์นี้ช่วยให้การตรวจจับภัยคุกคาม ชาญฉลาดและแม่นยำมากขึ้น ลดเวลาและภาระงานของทีมรักษาความปลอดภัย

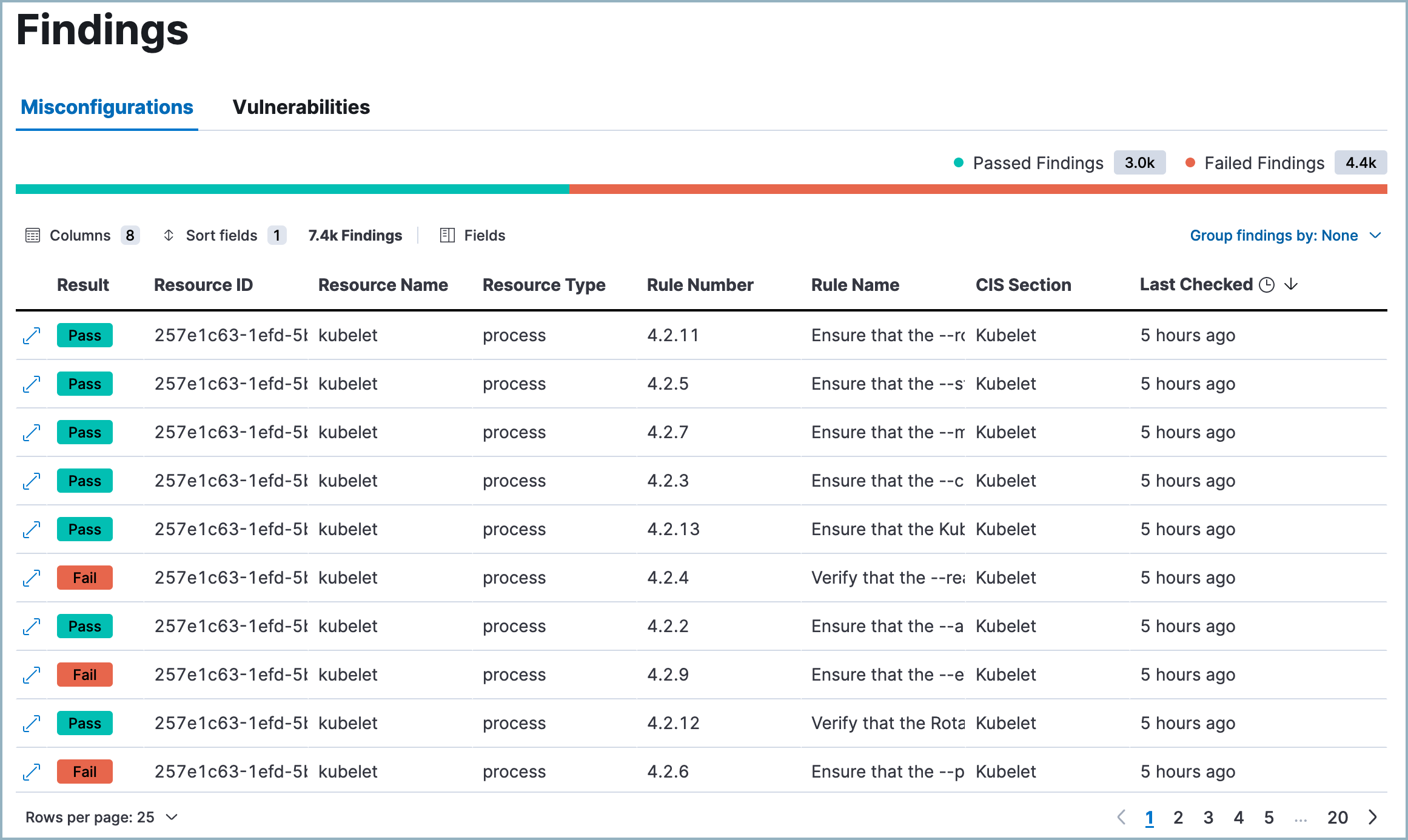

- Findings: หน้านี้จะใช้สำหรับ Cloud Security โดยเป็นส่วนที่ช่วยจัดการข้อมูลจาก Cloud Security Posture Management (CSPM)

- การทำงาน:

- เก็บข้อมูลจาก Cloud Environment เช่น Storage, Compute, IAM

- วิเคราะห์ข้อมูลและเปรียบเทียบกับ Security Guidelines จาก CIS (Center for Internet Security)

- ค้นหาจุดที่มี Misconfiguration หรือช่องโหว่ที่อาจนำไปสู่การโจมตี

โดยในหน้า findings ก็จะลงรายละเอียดเป็นรายการดังต่อไปนี้

อ้างอิง : Findings page | Elastic Security Solution [8.17] | Elastic

หมายเหตุ:

- CSPM (Cloud Security Posture Management) สามารถใช้งานได้สำหรับผู้ใช้ Elastic Cloud ทุกคน

- สำหรับการใช้งานใน on-premise deployments จะต้องมี Enterprise subscription

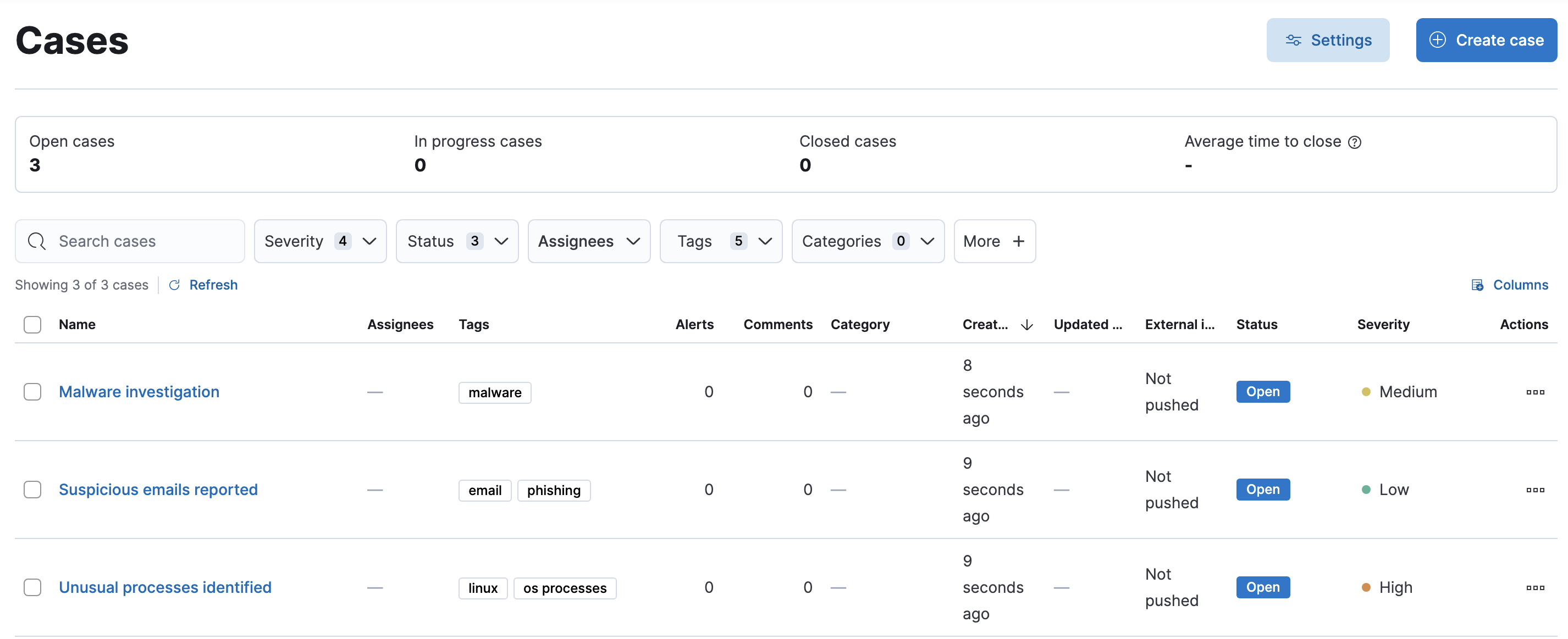

Cases เนื่องจาก Elastic Security เป็น SIEM จึงออกแบบมาเพื่อการใช้งานร่วมกันในทีม security โดยหน้า Cases นี้จะใช้ในการรวบรวมเคสต่างๆ ที่สมาชิกในทีมได้เปิดเอาไว้ เพื่อให้สามารถติดตามและจัดการเคสได้อย่างมีประสิทธิภาพ

อ้างอิง : Cases | Elastic Security Solution [8.17] | Elastic

- Intelligence (Elastic Defend) : คือส่วนที่ใช้ดูข้อมูล Elastic Threat Intelligence ซึ่งจะเก็บข้อมูลจาก Integration Threat Intelligence ต่างๆ

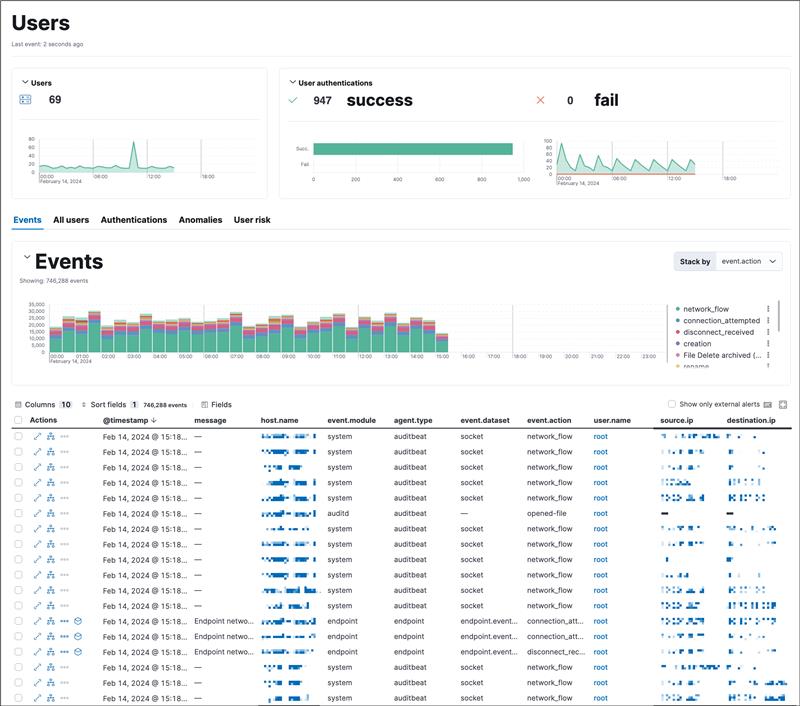

เพื่อช่วยในการตรวจจับภัยคุกคามและทำการวิเคราะห์ได้อย่างรวดเร็ว - Explore : แสดง security events ที่เกิดขึ้นในรูปแบบที่เข้าใจง่าย โดยแยกข้อมูลตามหมวดหมู่ เช่น by hosts, by network, และ by users

ช่วยให้การตรวจสอบและการวิเคราะห์ข้อมูลเป็นไปอย่างมีระเบียบ

อ้างอิง : Hosts page | Elastic Security Solution [8.17] | Elastic

อ้างอิง : Network page | Elastic Security Solution [8.17] | Elastic

อ้างอิง : Users page | Elastic Security Solution [8.17] | Elastic

สรุปข้อดีของ Elastic Security

Elastic Security ไม่เพียงแค่ทำหน้าที่เป็นโซลูชันสำหรับการปกป้องระบบ แต่ยังช่วยให้ทีมงานสามารถทำงานได้ ง่ายและรวดเร็วขึ้น ด้วยการรวมฟีเจอร์ขั้นสูง

เช่น AI, ML, และการจัดการข้อมูล Cloud Security โดยฟีเจอร์ที่หลากหลายนี้ช่วยให้ผู้ใช้งานสามารถ

- ลดภาระทีม SOC (Security Operation Center): Elastic Security ช่วยเพิ่มประสิทธิภาพในการตรวจจับและส่ง alert อัตโนมัติ ทำให้ทีมสามารถโฟกัสกับงานที่ซับซ้อนกว่า

และการตอบสนองภัยคุกคามที่มีความรุนแรงสูงขึ้นได้ - เพิ่มความแม่นยำในการตรวจจับภัยคุกคาม: ช่วยเพิ่มความแม่นยำในการตรวจจับภัยคุกคาม พร้อมทั้งยกระดับความปลอดภัยในระบบขององค์กร

- รองรับการทำงานแบบ TDIR (Threat Detection, Investigation, and Response): Elastic Security ครอบคลุมกระบวนการ TDIR อย่างครบวงจร ตั้งแต่การตรวจจับภัยคุกคาม

การสอบสวนต้นเหตุ และการตอบสนองอย่างรวดเร็ว - แก้ปัญหา Skill Gap: ด้วยเครื่องมือที่ใช้งานง่ายของ Elastic Security จะช่วยลดความซับซ้อนในการทำงาน ทำให้ทีมที่มีทรัพยากรบุคคล

จำกัดสามารถจัดการกับภัยคุกคามได้อย่างมีประสิทธิภาพมากขึ้น

Elastic Security เป็นโซลูชันด้านความปลอดภัยที่ช่วยให้องค์กรสามารถตรวจจับและตอบสนองต่อภัยคุกคามไซเบอร์ได้อย่างมีประสิทธิภาพและรวดเร็วด้วยความสามารถ

ในการวิเคราะห์ข้อมูลขนาดใหญ่ และใช้เทคโนโลยี AI และ Machine Learning ในการตรวจจับภัยคุกคามที่ซับซ้อน นอกจากนี้ยังสามารถปรับแต่งและยืดหยุ่นให้เหมาะสม

กับความต้องการของแต่ละองค์กร ทำให้สามารถตอบโจทย์การรักษาความปลอดภัยในยุคดิจิทัลได้ดี

Elastic Security จึงเป็นโซลูชันที่เหมาะสำหรับองค์กรที่ต้องการเพิ่มความปลอดภัยในระบบไอที พร้อมช่วยลดภาระงานของทีม security operation ด้วยการทำงานอัตโนมัติ

ช่วยให้ทีมสามารถมุ่งเน้นไปที่การแก้ไขปัญหาที่ซับซ้อนยิ่งขึ้น

ปรึกษาเพิ่มเติมและเริ่มต้นใช้งาน Elastic Security กับทีมงานผู้เชี่ยวชาญได้แล้ววันนี้!

เกี่ยวกับ Sirisoft

Sirisoft ผู้ให้คำปรึกษาด้านเทคโนโลยีสารสนเทศโดยใช้ DevOps Culture เป็นแนวคิดที่ช่วยพัฒนาและดูแลลูกค้าในรูปแบบสมัยใหม่

และให้บริการออกแบบพัฒนาซอฟต์แวร์โดยใช้สถาปัตยกรรมแบบ Microservices ในการพัฒนา พร้อมด้วยศักยภาพในการทำงาน

และการบริหารบุคลากรที่มีความเชี่ยวชาญด้าน High Code พร้อมให้บริการด้านเทคโนโลยีแบบ end-to-end ในเรื่องของ Infrastructure Optimization

และ Cyber Security ไปจนถึง Digital Transformation ที่จะช่วยออกแบบซอฟต์แวร์และโครงสร้างระบบไอทีหลังบ้านคุณ

ให้ตอบโจทย์ธุรกิจ เติบโตได้ไว ขยายได้ทันในทุกโอกาสของโลกธุรกิจที่เปลี่ยนแปลงอย่างรวดเร็ว

ค้นหาได้เร็วกว่า จัดการข้อมูลได้ง่ายกว่า ด้วย Elasticsearch Platform ขับเคลื่อนธุรกิจด้วยการค้นหาและวิเคราะห์ข้อมูลแบบเรียลไทม์

องค์กรของคุณเคยเจอปัญหาเหล่านี้ไหม?

เมื่อข้อมูลกลายเป็นหัวใจสำคัญของการดำเนินธุรกิจ ความสามารถในการค้นหาและจัดการข้อมูลได้อย่างรวดเร็วและมีประสิทธิภาพถือเป็นข้อได้เปรียบที่สำคัญ

หากคุณกำลังเผชิญปัญหากับข้อมูลจำนวนมหาศาลที่เพิ่มขึ้นทุกวัน หรือการค้นหาข้อมูลสำคัญใช้เวลานาน Elasticsearch คือโซลูชันที่ตอบโจทย์ทุกความต้องการ

ในการจัดการข้อมูลยุคดิจิทัล

ระบบภายในองค์กรที่ใช้งานอยู่ หากทุกอย่างทำงานได้ปกติดี ก็ไม่มีอะไรต้องกังวล แต่ถ้าหากเกิดปัญหาขึ้น เราจะรู้ได้อย่างไรว่าสาเหตุมาจากไหน?

หรือที่แย่กว่านั้น เราจะรู้ได้อย่างไรว่าอะไรที่ทำให้ระบบเกิดความผิดปกติ?

คำตอบเริ่มต้นมักอยู่ที่ "Logging" ซึ่งเป็นข้อมูลบันทึกการทำงานของระบบที่ช่วยให้เราตรวจสอบและวิเคราะห์ปัญหาได้ อย่างไรก็ตาม ในองค์กรที่มีระบบขนาดใหญ่

หรือการใช้งานที่ซับซ้อน การจัดการ log จำนวนมหาศาลอาจกลายเป็นความท้าทาย

Elasticsearch คืออะไร? มารู้จักกับ Elasticsearch เครื่องมือค้นหาทรงพลังที่เร็วเหนือใคร

Elasticsearch เป็นเครื่องมือสำคัญที่ช่วยเสริมศักยภาพธุรกิจในยุคที่ข้อมูลมีบทบาทสำคัญต่อการตัดสินใจ ด้วยความสามารถในการค้นหาและวิเคราะห์ข้อมูลแบบเรียลไทม์

ธุรกิจสามารถเข้าถึงข้อมูลที่ต้องการได้อย่างรวดเร็ว ช่วยให้การตัดสินใจเป็นไปอย่างแม่นยำและทันเวลา ไม่ว่าจะเป็นการติดตามผลการดำเนินงาน การวิเคราะห์พฤติกรรมลูกค้า

หรือการตรวจสอบประสิทธิภาพของระบบ Elasticsearch ยังช่วยลดต้นทุนในการจัดการข้อมูลขนาดใหญ่ พร้อมเพิ่มประสิทธิภาพในการค้นหาและประมวลผลช่วยปรับปรุงประสบการณ์

ของลูกค้าและเสริมสร้างความพึงพอใจ นอกจากนี้ ระบบยังรองรับการขยายตัว (Scalability) และมีฟีเจอร์การตรวจสอบที่ช่วยลดความเสี่ยงในการดำเนินธุรกิจทำให้ Elasticsearch

เป็นเครื่องมือที่เหมาะสมสำหรับธุรกิจที่ต้องการความคล่องตัวและประสิทธิภาพในยุคดิจิทัล

Elasticsearch เป็นเครื่องมือระบบจัดเก็บข้อมูลและค้นหาแบบกระจายตัว (Distributed Search and Analytics Engine) ที่ออกแบบมาเพื่อจัดการข้อมูลขนาดใหญ่

ได้อย่างรวดเร็วและมีประสิทธิภาพ โดยความเร็วในการทำงานของ Elasticsearch เกิดจากโครงสร้างการจัดเก็บข้อมูลที่ใช้แนวคิด Indexing และ Sharding

เพื่อการค้นหาและประมวลผลข้อมูลขนาดใหญ่ได้อย่างรวดเร็ว ยืดหยุ่น และมีประสิทธิภาพ

ยิ่งไปกว่านั้น Elasticsearch ยังเป็นส่วนหนึ่งของ ELK Stack ซึ่งรวมเอา Logstash และ Kibana มาช่วยในการประมวลผลและแสดงผลข้อมูลในรูปแบบที่เข้าใจง่าย

ELK Stack จึงกลายเป็นโซลูชันครบวงจรสำหรับการจัดการข้อมูลในองค์กร

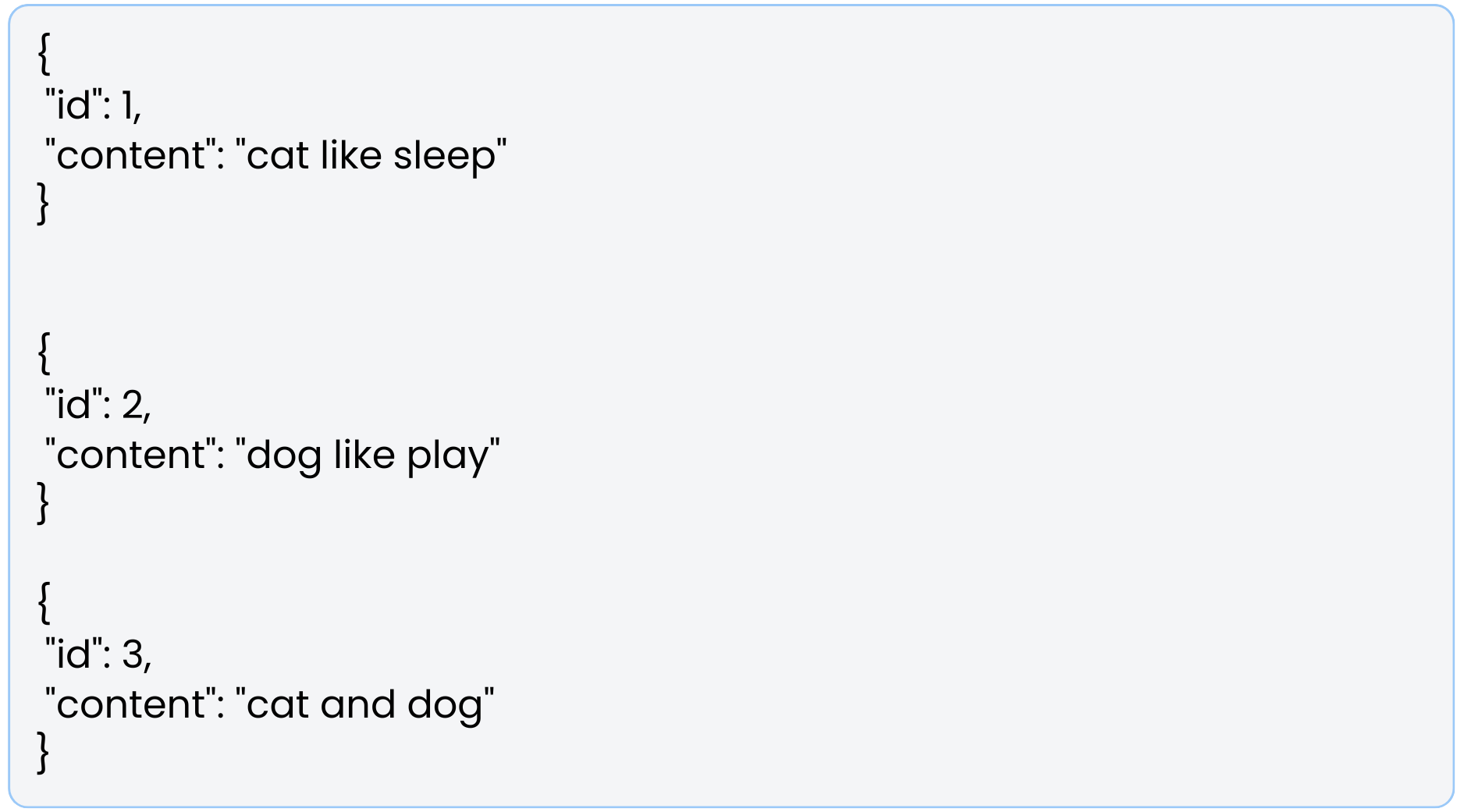

Indexing: ระบบจัดเก็บข้อมูลที่เร็วเหนือชั้น

เริ่มที่ Indexing คล้ายกับฐานข้อมูลที่ใช้จัดเก็บชุดข้อมูลเฉพาะ เช่น logs โดยแต่ละ index จะเก็บข้อมูลในรูปแบบของ Document ซึ่งเป็นหน่วยข้อมูลพื้นฐาน

ใน Elasticsearch และจัดเก็บในรูปแบบ JSON

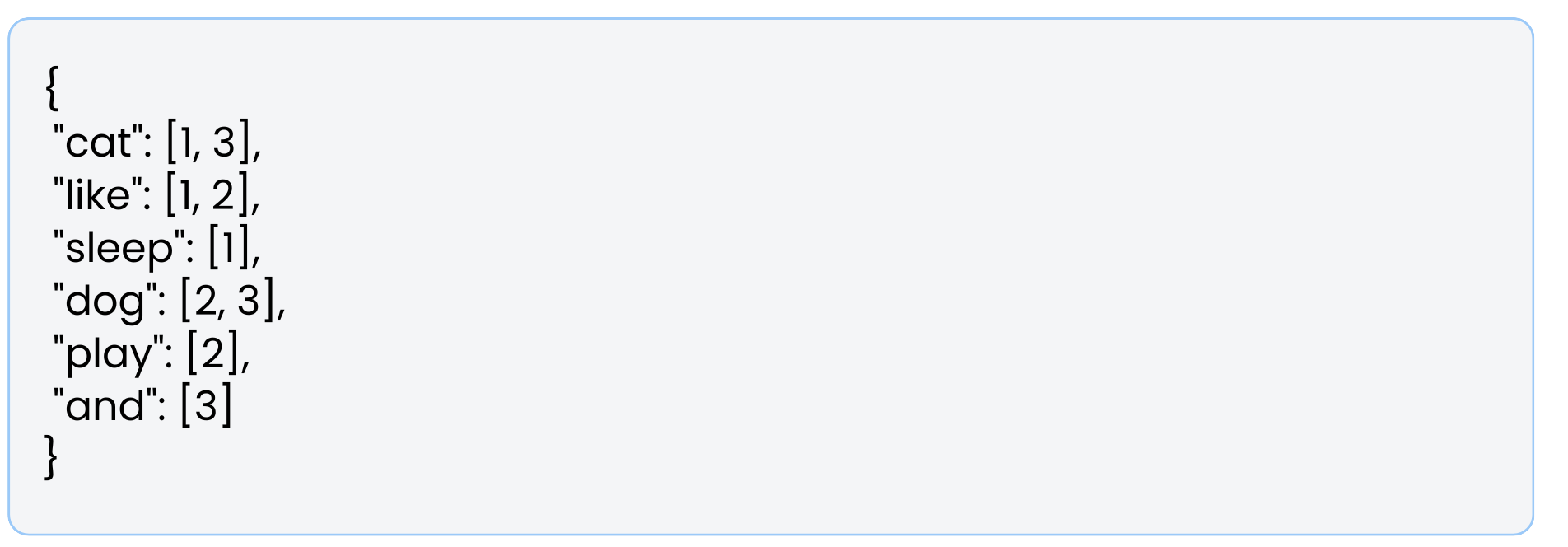

การสร้าง Index ช่วยเพิ่มความเร็วในการค้นหา เพราะข้อมูลถูกจัดเก็บในโครงสร้างที่เรียกว่า Inverted Index ซึ่งทำงานเหมือนดัชนีท้ายเล่มหนังสือที่จัดเก็บคำศัพท์

พร้อมบอกตำแหน่งที่ปรากฏในเอกสาร โดยโครงสร้างนี้ช่วยให้การค้นหาข้อมูลที่ตรงกับคำหรือคำสำคัญทำได้รวดเร็วและมีประสิทธิภาพมากขึ้น

สมมติว่าเรา add document id 1, 2, 3 เพิ่มไปใน Elasticsearch ดังนี้

ถ้าเอามาทำ Inverted index จะได้หน้าตาออกมาในลักษณะเป็นแบบตัวอย่างด้านล่าง

Elasticsearch จะตรวจสอบจาก Inverted Index และพบว่าคำนี้อยู่ใน Document ID: 2 และ 3 โดยไม่จำเป็นต้องอ่านเอกสารทั้งหมดทีละหน้า

ด้วยวิธีนี้ Elasticsearch จึงสามารถค้นหาข้อมูลปริมาณมหาศาลได้อย่างรวดเร็วและแม่นยำกว่าการค้นหาปกติในเอกสารโดยตรง

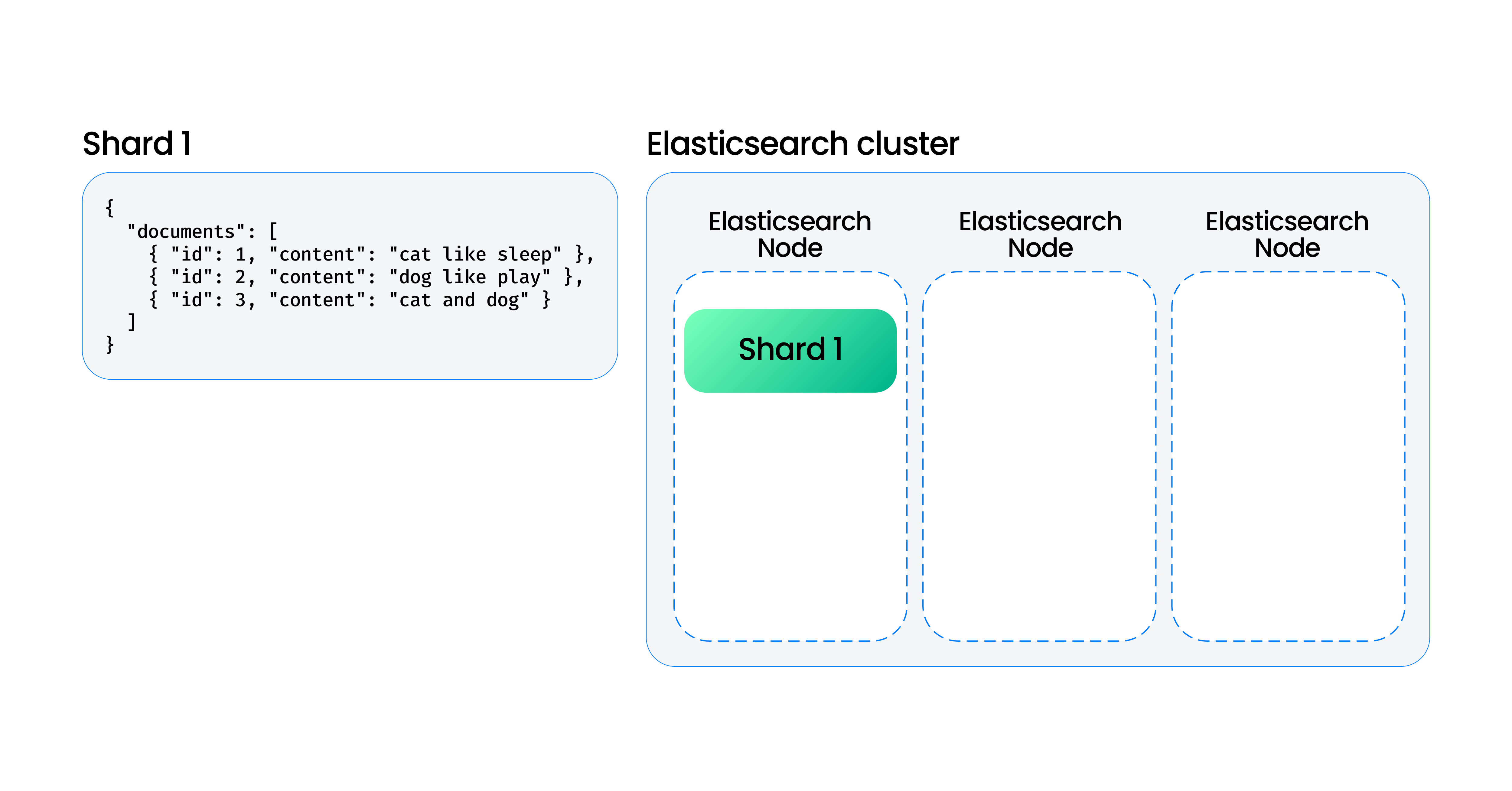

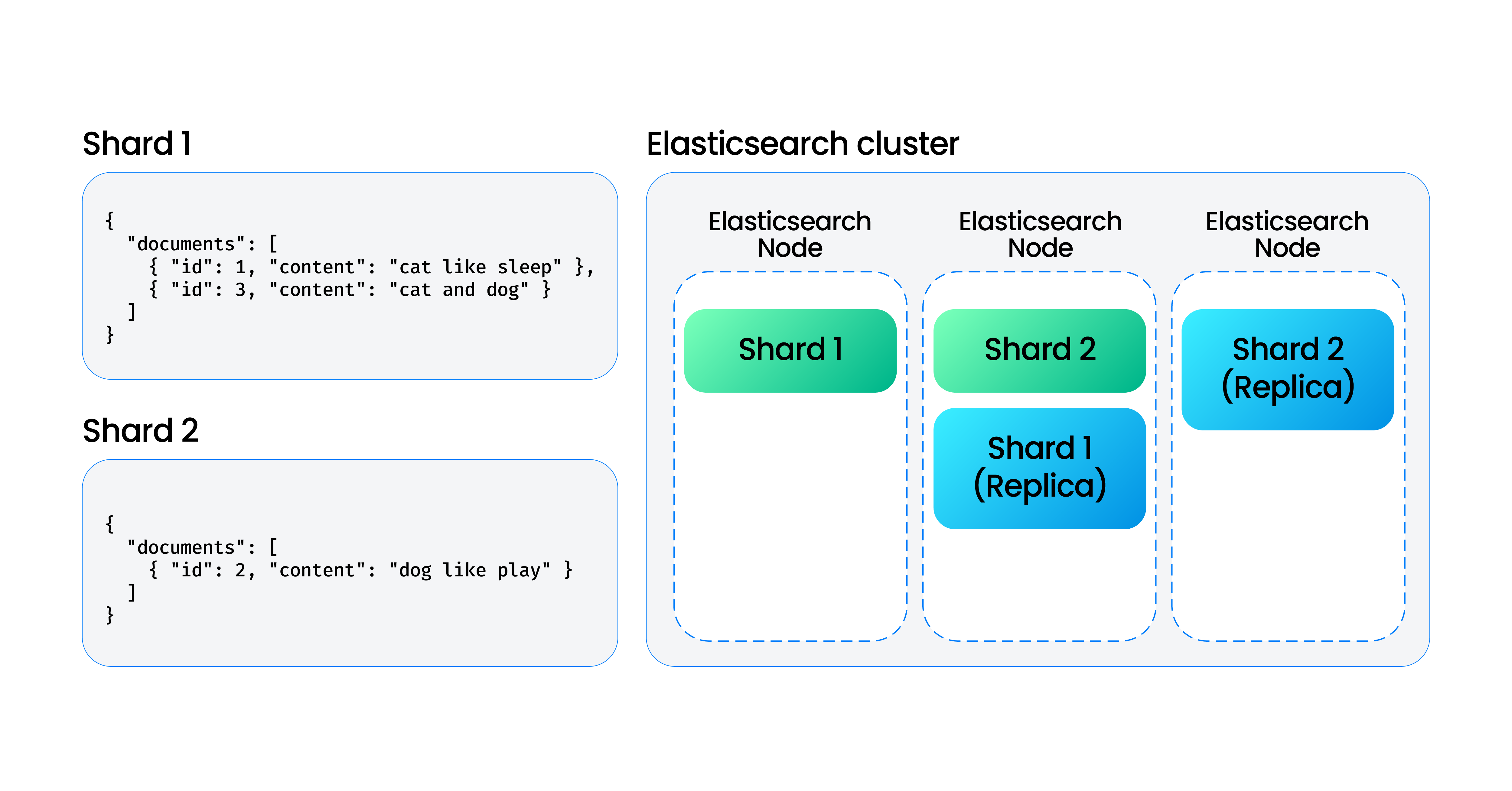

Sharding: เพิ่มความสามารถในการขยายระบบ

ต่อมา Sharding คือการแบ่ง Index ออกเป็นส่วนย่อยๆ ที่เรียกว่า Shard โดยแต่ละ Shard จะถูกจัดเก็บและประมวลผลแยกกันใน Node ต่างๆ ภายใน Elasticsearch Cluster

ข้อดีของ Sharding:

- เพิ่มความเร็วในการค้นหา:

เมื่อมีการค้นหา Elasticsearch จะกระจายคำขอ (Request) ไปยัง Shard หลายตัวพร้อมกันแบบ Parallel จากนั้นรวบรวมผลลัพธ์จากทุก Shard มาประมวลผลรวมก่อนส่งกลับไปยังผู้ใช้ - ป้องกันข้อมูลสูญหาย:

Elasticsearch สามารถสร้างสำเนาของ Shard (เรียกว่า Replica Shard) เพื่อลดความเสี่ยงจากการสูญหายของข้อมูล

รองรับการขยายระบบ (Scalability)

สามารถเพิ่มจำนวน Primary Shard หรือ Replica Shard เพื่อรองรับปริมาณข้อมูลและคำขอที่เพิ่มขึ้นได้ ทำให้ระบบขยายตัวได้โดยไม่กระทบต่อประสิทธิภาพ

ต่อมา Sharding คือการแบ่ง Index ออกเป็นส่วนย่อยๆ ที่เรียกว่า Shard โดยแต่ละ Shard จะถูกจัดเก็บและประมวลผลแยกกันใน Node ต่างๆ ภายใน Elasticsearch Cluster

ก่อนทำ sharding

หลังทำ sharding + Replica shard

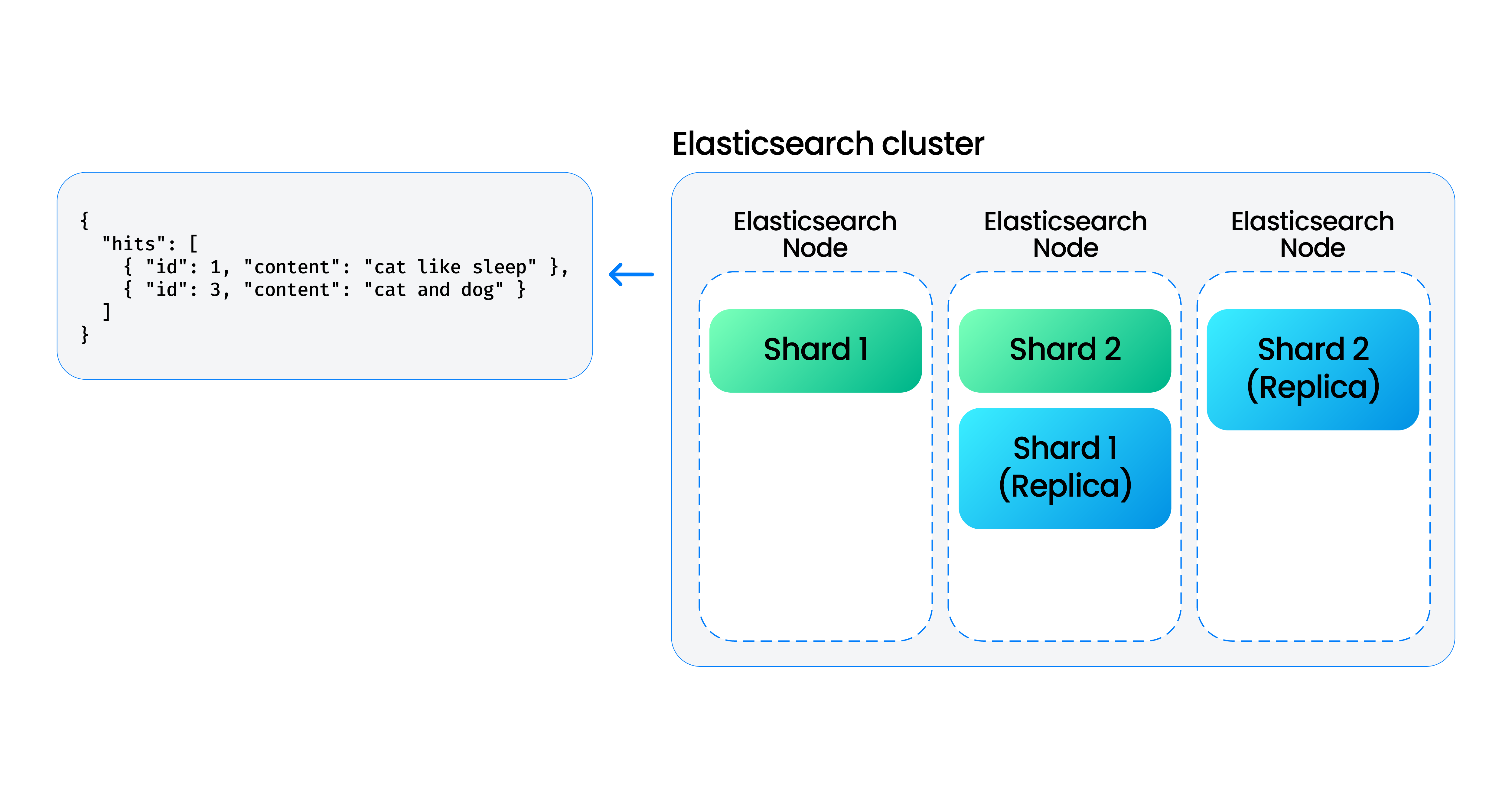

เมื่อเราค้นหาคำว่า “dog”, ระบบจะกระจาย Request ไปยังทุก Node และทุก Shard ใน Cluster พร้อมกัน เนื่องจาก Elasticsearch ใช้ Inverted Index ในการจัดเก็บข้อมูล

คำค้นหาไม่จำเป็นต้องไล่ตรวจสอบข้อมูลภายในทุกเอกสารทีละตัว แต่สามารถค้นหาได้โดยตรงจาก Inverted Index ซึ่งช่วยลดเวลาในการประมวลผล

เมื่อ Shard ใดพบผลลัพธ์ที่ตรงกับคำค้น ระบบจะรวบรวมผลลัพธ์จากทุก Shard, จัดเรียงข้อมูล, และส่งผลลัพธ์กลับไปยังผู้ใช้อย่างรวดเร็วและมีประสิทธิภาพ ตามภาพด้านล่าง

ในระบบที่มี Log จำนวนมาก การใช้ Indexing และ Sharding จะช่วยเพิ่มความเร็วในการค้นหา เพราะเหมือนกับการมีจุด Checkpoint หลายๆ จุดที่ช่วยให้การค้นหาทำได้เร็วขึ้นและมีประสิทธิภาพมากขึ้น

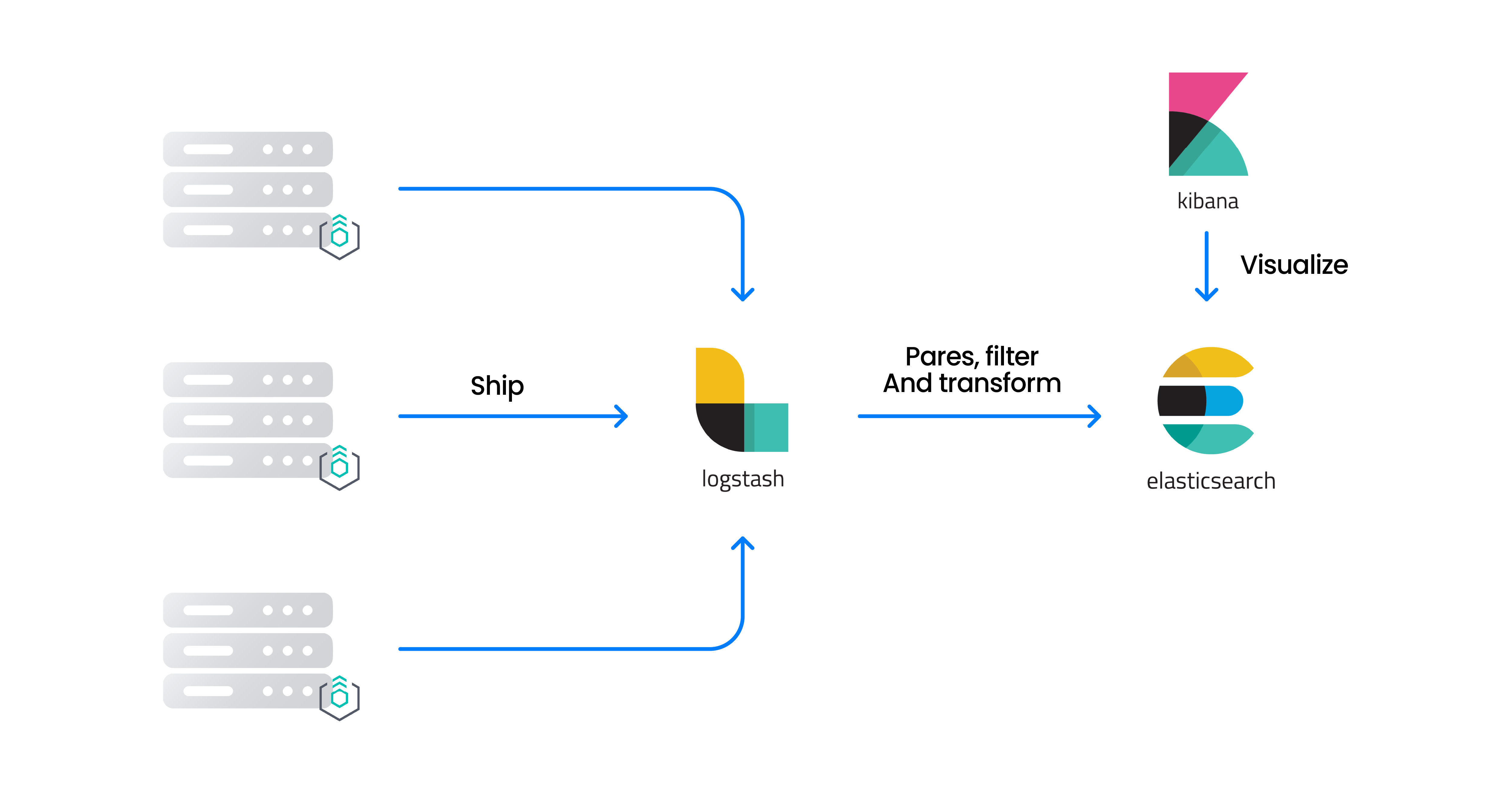

ระบบ ELK Stack: โซลูชันครบวงจร

จากที่ได้กล่าวถึง Elasticsearch คืออะไร และมีโครงสร้างการเก็บข้อมูลอย่างไรแล้ว ต่อไปเราจะมาพูดถึงการนำ Elasticsearch ไปใช้งานจริงกัน

- Elasticsearch ทำหน้าที่เก็บข้อมูลหลักของระบบ โดยยิ่งเก็บข้อมูลมากเท่าไหร่ ก็ต้องเพิ่มเครื่อง Elasticsearch ให้รองรับข้อมูลที่มากขึ้น

- Logstash ช่วยปรับแต่งข้อมูลจากต้นทางและประมวลผลข้อมูลก่อนส่งเข้าไปเก็บใน Elasticsearch (เป็น data processing pipeline) เช่น Logstash pipeline

สามารถเพิ่ม metadata ลงใน log เพื่อให้ข้อมูลเพิ่มเติมเกี่ยวกับต้นทาง - Kibana เป็นเครื่องมือสำหรับการแสดงผลข้อมูลจาก Elasticsearch ในรูปแบบที่เข้าใจง่าย ผ่าน GUI โดยสามารถสร้างแดชบอร์ดเพื่อวิเคราะห์ข้อมูล

และตั้งการแจ้งเตือน (alert) เพื่อช่วยในการติดตามและตรวจสอบข้อมูลได้สะดวกขึ้น

สรุปง่ายๆ คือ

- Elasticsearch เก็บและค้นหาข้อมูล

- Logstash ปรับแต่งและประมวลผลข้อมูลก่อนส่งเข้า Elasticsearch

- Kibana แสดงข้อมูลจาก Elasticsearch ในรูปแบบกราฟเพื่อการวิเคราะห์

ตัวอย่างการใช้งาน Elasticsearch

- ธุรกิจอีคอมเมิร์ซ ค้นหาสินค้าในคลังสินค้าหรือแสดงผลลัพธ์การค้นหาที่แม่นยำให้ลูกค้า

- ภาคการเงินและธนาคาร ติดตามและวิเคราะห์ข้อมูลธุรกรรมเพื่อตรวจจับความผิดปกติ

- การตรวจสอบระบบ IT วิเคราะห์ Log เพื่อระบุปัญหาและเพิ่มประสิทธิภาพของระบบ

อีกส่วนสำคัญที่ไม่ควรมองข้ามคือ Elastic Agent คือเครื่องมือที่ใช้สำหรับรวบรวมข้อมูลจากแหล่งต่าง ๆ (เช่น logs, metrics) และส่งไปยัง Logstash

จากภาพด้านล่างตัว Elastic Agent จะถูกติดตั้งบนเครื่องต้นทาง

Elastic Agent เป็นเทคโนโลยีใหม่ที่ออกแบบมาให้ใช้งานง่ายและเป็นมิตรกับผู้ใช้มากขึ้น จุดเด่นคือช่วยลดความซับซ้อนในการติดตั้งและใช้งาน โดยแทนที่เราต้องติดตั้ง Beats หลายตัว เช่น

- Filebeat สำหรับเก็บ logs

- Metricbeat สำหรับเก็บ metrics

ด้วยการใช้ Elastic Agent ตัวเดียว คุณสามารถรวบรวมข้อมูลจากหลายแหล่งได้ง่ายขึ้นและส่งไปยัง Elastic Stack โดยไม่ต้องติดตั้งหลายเครื่องมือ ทำให้การจัดการระบบสะดวกและมีประสิทธิภาพมากขึ้น

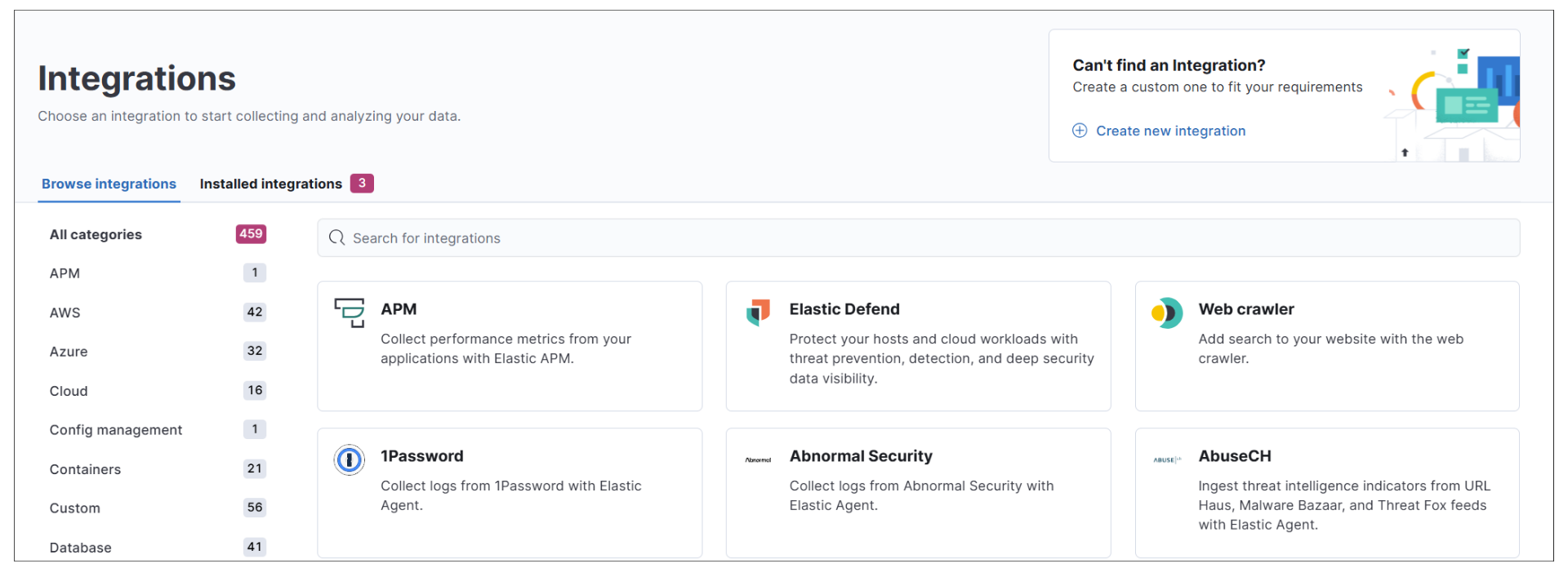

จากภาพด้านล่างจะเห็นว่าทาง Elastic มี Integration ให้ใช้กว่า 400 ตัวซึ่งมีความครอบคลุม software ที่นิยมใช้กันทั่วไป เช่น nginx, apache, Kubernetes, kafka เป็นต้น การมี Integration เหล่านี้

ทำให้การติดตั้งและการเชื่อมต่อกับแหล่งข้อมูลต่าง ๆ ทำได้ง่ายและสะดวก

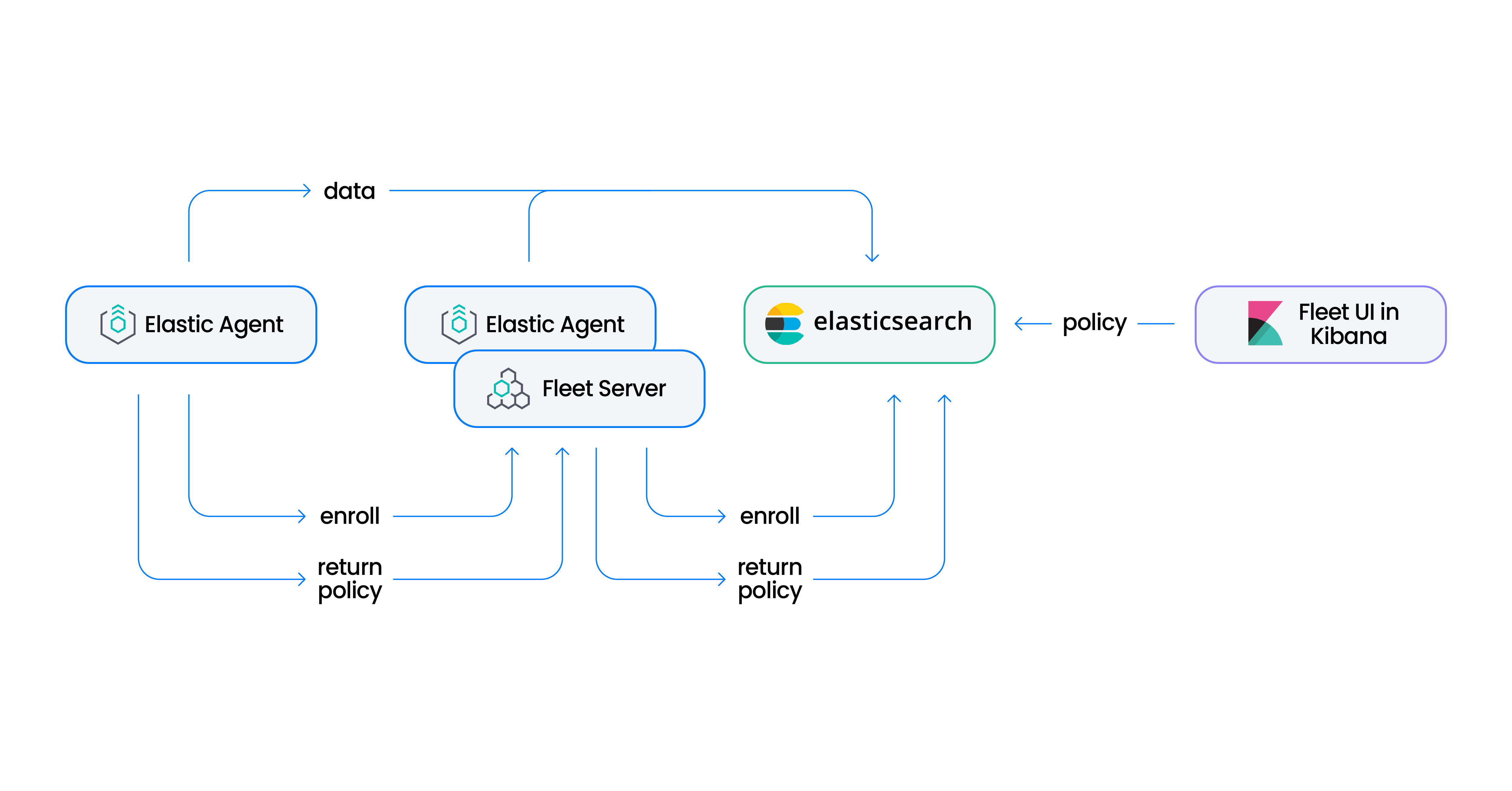

และหากเรามี Elastic Agent หลายเครื่อง การจัดการ Elastic Agent ด้วย Fleet Server จะเข้ามาช่วยอำนวยความสะดวก

Fleet Server คือระบบจัดการแบบรวมศูนย์ (Centralized Management) สำหรับ Elastic Agent ซึ่งช่วยให้การดูแลและจัดการ Elastic Agent หลายเครื่องทำได้ง่ายขึ้น

โดยผู้ใช้สามารถตั้งค่าและจัดการทุกเครื่องผ่าน Fleet UI โดยไม่ต้องเข้าไปจัดการทีละเครื่อง ทำให้การดูแลระบบขนาดใหญ่สะดวกและลดความยุ่งยากในการจัดการ

อีกหนึ่งส่วนสำคัญที่ช่วยให้ Elastic Agent ทำงานได้อย่างมีประสิทธิภาพคือ Agent Policy ซึ่งเป็นการตั้งค่า (Configuration) ที่บอกให้ Elastic Agent รู้ว่าต้องทำอะไรบ้าง เช่น

- การติดตั้ง Integration ระบุว่า Elastic Agent จะต้องเก็บข้อมูลประเภทใด เช่น Logs, Metrics หรือข้อมูลอื่น ๆ

- การตั้งค่า Settings ระบุว่าจะเก็บข้อมูลจากแหล่งไหน เช่น กำหนด path ที่จะเก็บข้อมูล

- การส่งข้อมูล กำหนดว่าจะส่งข้อมูลไปที่ไหน เช่น ส่งตรงไปยัง Elasticsearch หรือส่งไปที่ Logstash ก่อน เพื่อปรับแต่งข้อมูล

Agent Policy ช่วยให้การจัดการ Elastic Agent หลายตัวทำได้ง่ายขึ้น โดยสามารถตั้งค่าและปรับแต่งการทำงานของทุกเครื่องจากที่เดียว

ไม่ต้องเข้าไปปรับแต่งทีละตัว ซึ่งช่วยลดเวลาและความยุ่งยากในการดูแลระบบ

จากภาพเป็นตัวอย่าง diagram การเชื่อมต่อ Elastic Agent, Fleet Server และ การรับส่ง Policy

ตัวอย่างเช่น หากต้องการติดตามการทำงานของเครื่องที่ใช้งาน MongoDB สามารถสร้าง Agent Policy ที่มี MongoDB Integration ผ่าน Fleet UI บน Kibana และทำการ Deploy Elastic Agent

ลงในเครื่องปลายทางเพื่อเริ่มเก็บข้อมูลและตรวจสอบประสิทธิภาพได้ทันที

เริ่มต้นใช้งาน Elasticsearch กับ Sirisoft

Elasticsearch เหมาะกับธุรกิจที่ต้องจัดการข้อมูลจากหลากหลายแหล่ง เช่น Logs, Metrics หรือข้อมูลสำคัญทางธุรกิจ ช่วยให้คุณค้นหาและวิเคราะห์ข้อมูลได้อย่างรวดเร็ว

เพิ่มความแม่นยำในการตัดสินใจ และนำพาธุรกิจไปสู่ความสำเร็จในยุคดิจิทัล

ทั้งหมดนี้การใช้งาน Elasticsearch ช่วยให้การติดตามและวิเคราะห์ระบบเป็นไปได้อย่างมีประสิทธิภาพ เหมาะกับธุรกิจที่ต้องการเครื่องมือที่ตอบโจทย์ในการจัดการข้อมูล

จากหลายแหล่ง เช่น logs, metrics, และ ข้อมูลทางธุรกิจ ช่วยให้สามารถค้นหาและวิเคราะห์ข้อมูลได้อย่างรวดเร็ว ทำให้การตัดสินใจทางธุรกิจมีความแม่นยำและทันสมัย

หากคุณกำลังมองหาโซลูชันที่ช่วยให้ธุรกิจของคุณจัดการข้อมูลได้ดียิ่งขึ้น Sirisoft พร้อมให้บริการด้าน Infrastructure Optimization และ Digital Transformation

ที่ครอบคลุมทุกความต้องการ ด้วยความเชี่ยวชาญในการพัฒนาโซลูชันแบบ Microservices และ API Integration เราจะช่วยให้คุณนำ Elasticsearch ไปใช้งานได้อย่างมีประสิทธิภาพและตอบโจทย์ธุรกิจในยุคดิจิทัล

เกี่ยวกับ Sirisoft

Sirisoft ผู้ให้คำปรึกษาด้านเทคโนโลยีสารสนเทศโดยใช้ DevOps Culture เป็นแนวคิดที่ช่วยพัฒนาและดูแลลูกค้าในรูปแบบสมัยใหม่

และให้บริการออกแบบพัฒนาซอฟต์แวร์โดยใช้สถาปัตยกรรมแบบ Microservices ในการพัฒนา พร้อมด้วยศักยภาพในการทำงาน

และการบริหารบุคลากรที่มีความเชี่ยวชาญด้าน High Code พร้อมให้บริการด้านเทคโนโลยีแบบ end-to-end ในเรื่องของInfrastructure Optimization และ Cyber Security

ไปจนถึง Digital Transformation ที่จะช่วยออกแบบซอฟต์แวร์และโครงสร้างระบบไอทีหลังบ้านคุณให้ตอบโจทย์ธุรกิจ เติบโตได้ไว ขยายได้ทันในทุกโอกาสของโลกธุรกิจที่เปลี่ยนแปลงอย่างรวดเร็ว

พลิกโฉมการพัฒนาแอปพลิเคชันด้วย Container และ Kubernetes เร็ว ยืดหยุ่น ปลอดภัย ตอบโจทย์การขับเคลื่อนธุรกิจยุคใหม่

ในกระแสการพัฒนาเทคโนโลยีที่ไม่หยุดนิ่งและเปลี่ยนแปลงอย่างรวดเร็ว Container และ Kubernetes ได้กลายเป็นเทคโนโลยีสำคัญ

ที่ขับเคลื่อนการพัฒนาแอปพลิเคชันสมัยใหม่ให้มีประสิทธิภาพ รวดเร็ว และยืดหยุ่นยิ่งขึ้น บทความนี้จะพาคุณย้อนรอยเส้นทางของเทคโนโลยีทั้งสอง

ตั้งแต่จุดเริ่มต้นจนถึงการเปลี่ยนแปลง พร้อมเจาะลึกถึงบทบาทและความสำคัญของทั้ง Container และ Kubernetes ที่ตอบโจทย์การพัฒนาแอปพลิเคชันยุคใหม่

จาก Chroot สู่ Kubernetes: การเดินทางของ Container

Container ไม่ได้เกิดขึ้นมาทันที แต่เป็นผลมาจากการพัฒนาเทคโนโลยีใน Linux อย่างต่อเนื่อง โดยมีรากฐานมาจากเทคโนโลยีหลัก ๆ ได้แก่

chroot, cgroup และ LXC ซึ่งช่วยในการแยกกระบวนการทำงานของแอปพลิเคชันออกจากกัน ทำให้สามารถจัดการทรัพยากรได้อย่างมีประสิทธิภาพมากขึ้น

Docker: จุดเปลี่ยนสำคัญสู่ยุคใหม่ของการพัฒนาแอปพลิเคชัน

Docker ได้เข้ามาเปลี่ยนแปลงวงการ IT อย่างสิ้นเชิง ด้วยการนำเสนอแพลตฟอร์มที่ทำให้การสร้าง, แชร์ และรันแอปพลิเคชันใน Container

เป็นเรื่องง่ายและรวดเร็วขึ้น ทำให้ Docker กลายเป็นมาตรฐานในการพัฒนาและจัดการ Container ทั่วโลก

Kubernetes: ระบบจัดการ Container ที่มีประสิทธิภาพ

เมื่อการใช้ Container ได้รับความนิยมมากขึ้น ความต้องการในการจัดการ Container จำนวนมากในหลาย ๆ ระบบก็เริ่มเกิดขึ้นตามมา

เพื่อให้การจัดการเหล่านี้เป็นไปอย่างมีประสิทธิภาพ Kubernetes จึงถูกพัฒนาขึ้นมาเพื่อตอบสนองความต้องการนี้โดยเฉพาะ

Kubernetes เป็น ระบบ Orchestration ที่ช่วยในการจัดการและปรับขนาด Container โดยอัตโนมัติ มันสามารถจัดการการกระจายงานของ Container

บนเครื่องหลาย ๆ เครื่องได้อย่างยืดหยุ่น รวมถึงการตรวจสอบสถานะของ Container และการปรับขนาดเพื่อรองรับการใช้งานที่เพิ่มขึ้นหรือลดลง

โดยอัตโนมัติซึ่งช่วยให้การดำเนินงานในระบบขนาดใหญ่เป็นไปได้อย่างราบรื่นและมีประสิทธิภาพ

ข้อดีของ Container และ Kubernetes

- ความยืดหยุ่น: ปรับขนาดแอปพลิเคชันได้ตามความต้องการเพื่อรองรับการเติบโตและการเปลี่ยนแปลงอย่างรวดเร็ว

- ความเร็ว: กระบวนการพัฒนาและปรับใช้แอปพลิเคชันมีความรวดเร็วและมีประสิทธิภาพสูงขึ้น

- ประสิทธิภาพ: ใช้ทรัพยากรคอมพิวเตอร์ได้อย่างคุ้มค่า ลดการสิ้นเปลืองและเพิ่มประสิทธิภาพในการทำงาน

- ความน่าเชื่อถือ: ระบบมีความเสถียรและสามารถกู้คืนได้อย่างรวดเร็ว

- ความสามารถในการทำงานร่วมกัน: สามารถเชื่อมต่อและทำงานร่วมกับเทคโนโลยีอื่น ๆ ได้อย่างไร้รอยต่อ เพิ่มความคล่องตัวในทุกการดำเนินงาน

เทคโนโลยี Container และ Kubernetes ยังคงพัฒนาอย่างต่อเนื่อง โดยมีแนวโน้มที่น่าสนใจดังนี้

- การผสานรวมกับ Cloud Native:

Container และ Kubernetes จะเป็นส่วนสำคัญในโครงสร้างพื้นฐาน Cloud Native ช่วยให้องค์กรพัฒนาและปรับใช้แอปพลิเคชันได้เร็วและยืดหยุ่น - รองรับ Multi-Cloud:

กำลังพัฒนาเพื่อให้รองรับการจัดการ Application ในหลาย Cloud และ Edge Computing ได้อย่างราบรื่น ช่วยให้องค์กรสามารถปรับตัว

เข้ากับการใช้งานในสภาพแวดล้อมที่หลากหลาย - AI และ Machine Learning:

Kubernetes จะผสมผสานกับ AI และ Machine Learning เพื่อให้สามารถปรับตัวอัตโนมัติและลดภาระการจัดการ - การผสมผสานกับ Virtual Machines (VMs):

เทคโนโลยี KubeVirt ช่วยให้ Kubernetes จัดการทั้ง Container และ VM ได้ในแพลตฟอร์มเดียว ทำให้ใช้งานได้หลากหลาย

โดยรวมแล้วทั้งสองเทคโนโลยี Container และ Kubernetes ได้เปลี่ยนแปลงวงการพัฒนาแอปพลิเคชันอย่างพลิกโฉม ด้วยความสามารถ

ที่ช่วยเพิ่มความยืดหยุ่น ความรวดเร็ว และประสิทธิภาพของระบบโครงสร้างพื้นฐาน ให้ธุรกิจสามารถปรับขนาดและบริหารจัดการแอปพลิเคชันได้ง่ายขึ้น

บนหลายแพลตฟอร์ม ช่วยให้ตอบสนองต่อการเปลี่ยนแปลงของตลาดได้เร็วกว่าเดิม และเสริมศักยภาพในการพัฒนาเทคโนโลยีใหม่ ๆ เพื่อสร้างความได้เปรียบในการแข่งขัน

Sirisoft ผู้ให้คำปรึกษาด้านเทคโนโลยีสารสนเทศโดยใช้ DevOps Culture เป็นแนวคิดที่ช่วยพัฒนาและดูแลลูกค้าในรูปแบบสมัยใหม่

และให้บริการออกแบบพัฒนาซอฟต์แวร์โดยใช้สถาปัตยกรรมแบบ Microservices ในการพัฒนา พร้อมด้วยศักยภาพในการทำงาน

และการบริหารบุคลากรที่มีความเชี่ยวชาญด้าน High Code พร้อมให้บริการด้านเทคโนโลยีแบบ end-to-end ในเรื่องของInfrastructure Optimization และ Cyber Security

ไปจนถึง Digital Transformation ที่จะช่วยออกแบบซอฟต์แวร์และโครงสร้างระบบไอทีหลังบ้านคุณให้ตอบโจทย์ธุรกิจ เติบโตได้ไว ขยายได้ทันในทุกโอกาสของโลกธุรกิจที่เปลี่ยนแปลงอย่างรวดเร็ว

Page 2 of 3